Michael Cain

0

4018

457

Teknoloji, bir hız-yük-mermi-tren-gun silahından daha hızlı, daha hızlı ilerliyor - ışık hızından bile daha hızlı. Tamam, belki de değil o hızlı, ama hepimiz teknolojide bir havza anını kaçırma hissi yaşadık, ya da en azından göz kamaştırıcı yeni bir özelliği olan yeni bir üründe yaşadık, ve bölgesel tiddlywinks'teki kimsenin ne hakkında konuştuğunu bilmiyorsun..

Rahatlayın. Olur. Öyleyse en sık kullanılan güvenlik terimlerinden bazılarını ve tam olarak ne anlama geldiklerini inceleyelim..

1. Şifreleme

Büyük bir taneyle başlayalım ve muhtemelen karşılaştığınızla başlayalım. Sırf karşılaştığın için, şifrelemenin inanılmaz önemini anladığın anlamına gelmez..

Kısaca, şifreleme verinin dönüşümüdür Şifreleme Nasıl Çalışır ve Gerçekten Güvenli mi? Şifreleme Nasıl Çalışır ve Gerçekten Güvenli midir? bilgi içeriğini gizlemek için WhatsApp hakkında bir mesaj yollamak, WhatsApp'ın Uçtan Uca Şifrelemesinin Neden Büyük Bir Anlaşma Olduğunu Niçin WhatsApp'ın Uçtan Uca Şifrelemesi Neden Büyük Bir Anlaşma Olduğunu Açıkladı WhatsApp kısa süre önce hizmetlerinde uçtan uca şifreleme sağlayacağını açıkladı. Fakat bunun sizin için anlamı nedir? İşte WhatsApp şifrelemesi hakkında bilmeniz gerekenler. , Microsoft, Windows 10 sistemlerinden şifrelenmiş telemetri bilgileri istiyor veya çevrimiçi bankacılık portalınıza erişiyorsanız, şifrelenmiş bilgiler gönderiyor ve alıyorsunuz Şifreleme Hakkında Bu 5 Efsaneye İnanmayın! Şifreleme Hakkında Bu 5 Efsaneye İnanmayın! Şifreleme kulağa karmaşık geliyor, ancak çoğunun düşündüğünden çok daha kolay. Bununla birlikte, şifrelemeyi kullanmak için biraz karanlıkta hissedebilirsiniz, bu yüzden bazı şifreleme mitlerini yakalayalım! bilsen de bilmesen de.

Ve haklı olarak. Alanın ortadaki adam saldırısını kullanmasını istemiyorsun Ortadaki Adam saldırısı nedir? Güvenlik Jargon Açıkladı Ortadaki Bir Adam Saldırısı Nedir? Güvenlik Jargon Açıklaması “Ortadaki adam” saldırılarını duyduysanız ancak bunun ne anlama geldiğinden tam olarak emin değilseniz, bu makale sizin için. Yerel pub’da hesap bilgilerinizi çalmak için. Aynı şekilde, yalnızca hiç kimsenin e-postanızı, güvenli mesajlaşmanızı ve şifrelemeyle korunan sayısız hizmetten herhangi birini okuyabilmesini istemezsiniz..

Haberlerde Hepsi

Yılın en büyük şifreleme hikayelerinden birine henüz hayata hızlı bir şekilde sarsıldı. Size hızlı bir kesin vereceğim: Aralık 2015'te, San Bernadino, California'daki İç Bölge Merkezinde bir iç terör eyleminde 14 kişi öldürüldü.

Teröristler birkaç saat sonra bir çatışmada öldürüldü ve FBI yerel konutlarını aramaya devam etti. Ölen kişinin şifreli iPhone'larından biri de dahil olmak üzere bir dizi öğeyi kurtardılar. Bu, FBI'ya bir sorun sundu: Verileri silebileceği için, telefonun korumasını zorlayamadı (olası tüm şifre izinlerini tahmin etmek için tasarlanmış kapsamlı bir saldırı)..

Apple, haklı olarak, FBI'ın kullanması için altın bir arka kapı oluşturmayı reddetti, bir kez oluşturulduktan sonra tekrar tekrar kullanılacağını düşündü. Ayrıca, böyle bir arka kapının kaçınılmaz olarak yanlış ellere düşeceği ve diğer vatandaşları doğrudan ve olumsuz olarak etkilemek için kullanılacağına dair inancını tekrar doğru bir şekilde belirttiler.

Birkaç ay ileri sarın. FBI ve Apple mahkemede ileri geri döndüler, aniden FBI, bilinmeyen bir üçüncü tarafın (bildirildiği üzere bir İsrail güvenlik araştırma firması) yardımıyla, iPhone'daki verilere başarılı bir şekilde çatladıklarını ve eriştiklerini açıkladı. En Güvenli Mobil İşletim Sistemi? En Güvenli Mobil İşletim Sistemi Nedir? En Güvenli Mobil İşletim Sistemi unvanı için savaş yapıyoruz: Android, BlackBerry, Ubuntu, Windows Phone ve iOS. Çevrimiçi saldırılara karşı kendi işletim sistemi en iyi hangisidir? - sırayla, hiçbir şey yapılmadı.

Hala benimle? Ağustos 2016’ya birkaç ay daha devam edin ve hackerlar “kurtuluş” devlet kurumlarının seçkin iç saldırı gruplarından birinin kullandığı iddia edilen bir NSA yardımcı sunucusundan oldukça hassas veriler. Veriler görünüşte bir dizi önemli, küresel olarak kullanılan güvenlik duvarına yapılan arka kapı saldırılarını detaylandıran kod içeriyordu ve veriler satışa sunuluyordu (çirkin ~ 500 milyon dolarlık bir fiyat talep ediyor).

TL; DR: Arka kapılar, herkes onları tanıyana kadar çalışır. Sonra herkes berbat.

Anahtarlar Hakkında Her Şey

Güvenli şifreleme, iki taraf arasında güvenli bir şekilde değiştirilen dijital anahtarlar imzalayarak kalır. Açık anahtarlı şifreleme (AKA asimetrik şifreleme), verileri şifrelemek ve şifresini çözmek için bir çift anahtar kullanır.

Genel anahtar herhangi biriyle paylaşılabilir. Özel anahtar özel tutulur. Her iki tuş bir mesajı şifrelemek için kullanılabilir, ancak diğer ucunda şifresini çözmek için karşıt tuşa ihtiyacınız vardır..

Anahtar, temel olarak, başka bir uzun sayı dizesiyle eşleştirilmiş, ancak aynı olmayan (bunları yapan) sayı olan uzun bir sayı dizisidir. asimetrik). Açık anahtarlı şifreleme 1977'de Diffie ve Hellman tarafından önerildiğinde, çalışmaları çığır açıcı olarak kabul edildi ve bugün kullandığımız birçok güvenli dijital hizmetin temellerini attı..

Örneğin, hiç dijital imza kullandıysanız, asimetrik kriptolojiye dayalı bir teknoloji kullandınız:

Dijital imza oluşturmak için, imzalama yazılımı (bir e-posta programı gibi) imzalanacak elektronik verilerin tek yönlü bir karmasını oluşturur. Kullanıcının özel anahtarı daha sonra karma değerini şifrelemek için kullanılır ve karma veriye özgü bir değer döndürür. Şifreli karma, karma algoritması gibi diğer bilgilerle birlikte dijital imzayı oluşturur.

Verilerdeki herhangi bir değişiklik, tek bir bit bile olsa, farklı bir karma değere yol açar. Bu özellik, diğerlerinin, karmaşanın şifresini çözmek için imzalayanın genel anahtarını kullanarak verilerin bütünlüğünü doğrulamasını sağlar. Şifresi çözülen karma aynı verinin ikinci bir hesaplanmış karma ile eşleşiyorsa, verilerin imzalandıktan sonra değişmediğini kanıtlar..

İki karma eşleşmezse, veriler bir şekilde tahrif edilmiş (bütünlüğün başarısız olduğunu gösterir) veya imza, imzalayan tarafından sunulan genel anahtara karşılık gelmeyen özel bir anahtarla oluşturulmuştur (belirten kimlik doğrulama hatası).

2. OAuth ve OAuth2

OAuth, esasen bir yetkilendirme çerçevesidir. İki tarafın her zaman bir şifre sağlama zorunluluğu olmadan güvenli bir şekilde iletişim kurmasını sağlar. Bunun nasıl hızlı bir örnekle çalıştığını açıklayacağım:

- Bill bir kullanıcıdır. Bir üçüncü tarafın Twitter akışına güvenli bir şekilde erişmesini istiyor (bir şifre kullanarak güvenli bir kaynak).

- Bill üçüncü tarafın Twitter akışına güvenli bir şekilde erişmesini ister. Üçüncü taraf uygulaması diyor, “Tabii ki, sadece izin isteyeceğim.”

- Üçüncü taraf talebi yapar. Güvenli servis - bu durumda, Twitter - cevap vererek, “Tabii ki, burada bir belirteç ve bir sır.”

- Üçüncü taraf şimdi değişiklikleri onaylaması ve sürece dahil olduğunu göstermesi için ona bir simge vermesi için Bill'i Twitter'a geri gönderdi..

- Bill, Twitter’dan istek belirteç ve Twitter son çifte kontrol yapar. Bill tamam deyince, Twitter Bill'i üçüncü tarafa yoluna geri gönderir. “İyi-to-go” istek belirteci.

- Sonunda, üçüncü taraf bir erişim belirteci ve mutlu Bill'in Twitter akışına gönderebilir. Herkes için şekerlemeler!

İşlem boyunca, Bill hiçbir zaman hesap kimlik bilgilerini üçüncü taraflara vermek zorunda kalmadı. Bunun yerine, OAuth belirteç sistemi aracılığıyla doğrulandılar. Bill, bu sistemin kontrolünü hala elinde tutuyor ve istediği zaman belirteci iptal edebilir.

OAuth daha derinlemesine izinler sağlayabilir. Her şey için kimlik bilgilerinize aynı erişime izin vermek yerine, üçüncü taraf hizmetlere salt okunur bir erişim izni, diğeri ise sizin gibi hareket etme ve kayıt etme hakkı verme gibi ayrıntılı düzeyde izinler verebiliriz..

Gerçekten mi? bir “Gizli”?

Doğruyu biliyorum?! Güvenlik terminolojisinin bu kadar kawaii olabileceğini kim bilebilirdi! Ciddiyetle, ben bu terimi biraz daha açıklayacağım. Müşteri Kimliği ve Müşteri Sırrı ile ilgilidir. OAuth'un çalışması için, uygulamanın OAuth servisine kayıtlı olması gerekir. Uygulama geliştiricisinin aşağıdaki bilgileri sağlaması gerekir:

- Uygulama Adı

- Uygulama Web Sitesi

- Yönlendirme URI'si veya Geri Arama URL'si

Kaydolduktan sonra başvuru bir Müşteri Kimliği alır. Müşteri Kimliği daha sonra bir uygulamayı tanımlamak için bir servis tarafından kullanılır. Müşteri Sırrı, uygulama bir kullanıcının hesabına erişim istediğinde, uygulamanın kimliğini hizmete doğrulamak için kullanılır. Uygulama ile servis arasında özel kalmalıdır.

OAuth'u hiç farketmeden kullanmanızın oldukça yüksek bir şansı var. Facebook, Google veya Microsoft hesabınızı kullanarak üçüncü taraf bir web sitesine giriş yaptınız mı? Sosyal Hesapları Kullanarak Giriş Yapmadan Önce İki Kez Düşünmelisiniz? Sosyal Hesapları Kullanarak Giriş Yapmadan Önce İki Kez Düşünmelisiniz? O zaman OAuth kullanarak güvenli bir bağlantı kurdunuz.

3. Fidye Yazılım

Bu malware varyantı hızlı internetin belası oluyor.

Tıpkı geleneksel kötü amaçlı yazılımlar sisteminizi etkilediği gibi, fidye yazılımı da aynısını yapar. Fidye yazılımı tarafından vurulduktan sonra bilgiye ihtiyacınız var mı yoksa yardıma mı ihtiyacınız var, bu harika kaynak size yardımcı olabilir. . Ancak yalnızca verilerinizi çalmak ve sisteminizi açmak yerine Bilgisayarınızın Ötesinde: 5 Fidye Yazılımı Gelecekte Sizi Alacak: Bilgisayarınızın Ötesinde: 5 Fidye Yazılımı Gelecekte Sizi Alacak Fidye Yazılımı muhtemelen en kötü niyetli yazılım kullanan suçlular daha da gelişiyor, İşte akıllı evler ve akıllı arabalar dahil olmak üzere yakında rehin alınabilecek beş endişe verici şey. Bir botnet düğümünde, fidye yazılımı aktif olarak verilerinizi şifreler ve daha sonra yayınlanmasını güvence altına almak için bir ödeme yapılmasını ister. Bu makalenin önceki bölümlerinde genel anahtar şifrelemesini inceledik - ve fidye yazılımının büyük çoğunluğu herkese açık şifreleme teknolojisini kullanıyor.

Internet Security Center'ın şu şekilde tanımladığı:

Şifreleme, bir dosyanın içeriğini yalnızca, içeriğin nasıl deşifre edileceği veya şifresinin çözüleceği bilgisine sahip olanların bunları okuyabileceği şekilde şifrelemek veya karıştırmak için kullanılan bir yöntemdir. Bilgisayarı veya fidye için dosyaları tutan bir tür kötü amaçlı yazılım türü olan Ransomware, kriptografinin kötü amaçlı kullanımını vurgulamaya devam ediyor.

Örneğin, en eski fidye yazılımlarından biri Fidye Yazılım Tarihi: Nerede Başlıyor ve Nerede Gidiyor? Fidye Yazılım Tarihi: Nerede Başlıyor ve Fidye Yazılım Nerede Başlıyor 2000'lerin ortalarından kalma ve pek çok bilgisayar güvenlik tehdidi kaynaklı Rusya ve Doğu Avrupa'dan önce giderek daha güçlü bir tehdit haline gelmeye başladı. Fakat gelecek fidye için ne tutuyor? Küresel ünlülük kazanmak için CryptoLocker oldu. Genellikle kötü amaçlı bir e-posta eki olarak tanıtılıyor Bu Üç Fidye Yazılım Dolandırıcılığına Kurban Düşmekten Kaçının Bu Üç Fidye Yazılım Dolandırıcılığına Düşmekten Kaçının Önümüzdeki Birkaç Fidye Yazılım Dolandırıcılığı şu anda dolaşımda; en yıkıcı üçün üzerinden gidelim, böylece onları tanıyabilirsiniz. , bir kez ransomware kurulduktan sonra, 2048 bitlik bir RSA anahtar çifti oluşturmak için evden bir komut-kontrol sunucusuna çevirerek virüslü bilgisayara geri gönderilirdi. Daha sonra önceden belirlenmiş bir uzantı listesi kullanarak çok sayıda önemli dosyayı düzenli olarak şifreleyecek, fidye mesajı ile tamamlandığını bildirecek ve özel anahtarın güvenli bir şekilde serbest bırakılması için Bitcoin'de bir ödeme yapılmasını talep edecektir (dosyaların şifrelerinin çözülmesine izin verecektir)..

Bir kullanıcı dosyalarını yedeklememiş olsaydı, fidye ödemek zorunda kalır ya da kalıcı bir silme ile karşı karşıya kalırlardı. CryptoLocker Ransomware tarafından üretilen şifreleme anahtarları yaygın olarak 2048 bit RSA idi, bu, mevcut teknolojiyle, tuşları kırmanın temelde mümkün olmadığı anlamına gelir (şifrelemeyi kırmak için gereken kesin bilgi işlem gücü şu anda mümkün değildir)..

Diğer Birçok Varyant

Gameover Zeus botnet 2014'te indirilirken CryptoLocker Ransomware özel anahtar veritabanı alındı. Güvenlik araştırmacılarının ücretsiz bir şifre çözme aracı oluşturma şansı sağladı. CryptoLocker Öldü: İşte Dosyalarınızı Geri Alabilirsiniz! fidye yazılımı geliştiricilerinin virüslü kullanıcılar aracılığıyla yaklaşık 3 milyon dolar zorlamış gibi göründüğü tahmin edilse de, etkilenen kullanıcılara yayılmasını sağlamak:

2012 yılında Symantec, bir günde ele geçirilen 5.700 bilgisayarın komut ve kontrol (C2) sunucusundaki verileri kullanarak, bu tehlikeye giren kullanıcıların yaklaşık yüzde 2.9'unun fidyeyi ödediğini tahmin ediyor. Ortalama 200 dolarlık fidye ile, bu kötü niyetli aktörler tek bir C2 sunucusundan günde 33.600 dolar veya ayda 394.400 dolar kazandıkları anlamına geliyordu. Bu kaba tahminler kötü amaçlı fidye yazılımlarının kötü niyetli oyuncular için ne kadar karlı olabileceğini göstermektedir..

Bu finansal başarı muhtemelen fidye yazılımı çeşitlerinin çoğalmasına yol açmıştır. 2013 yılında, Xorist, CryptorBit ve CryptoLocker dahil olmak üzere daha yıkıcı ve kazançlı fidye yazılımı çeşitleri tanıtıldı. Bazı değişkenler yalnızca virüslü cihazdaki dosyaları değil aynı zamanda paylaşılan veya ağa bağlı sürücülerin içeriğini de şifreler. Bu çeşitlemeler yıkıcı olarak kabul edilir, çünkü kullanıcılar ve kuruluşların dosyalarını şifrelerler ve suçlular bir fidye alana kadar onları işe yaramaz hale getirirler..

Gelgit açılmadı. Fidye yazılımı hakkında her zamankinden daha fazla bilgi edinmemize rağmen, fidye yazılımı geliştiricileri maksimum şaşırtma ve maksimum kârlılık sağlamak için ürünlerini sürekli olarak güncelliyor ve ayarlıyorlar.

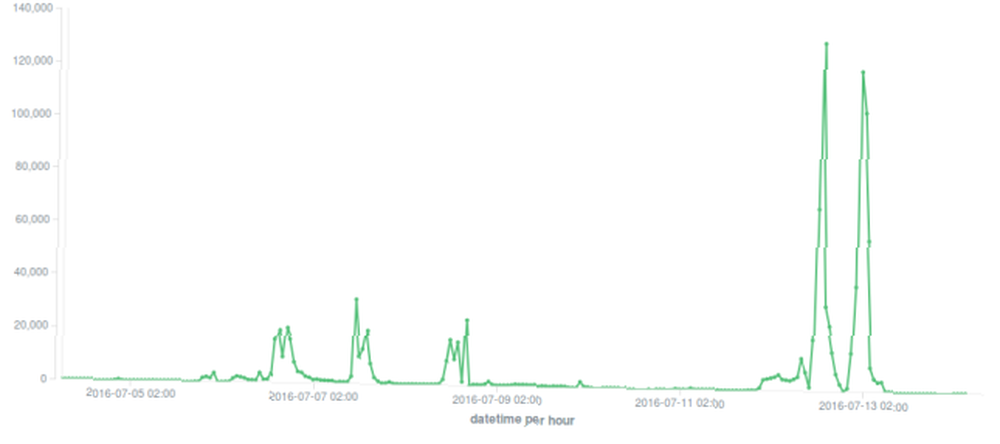

Haziran 2016’da bir “daha eski” Fidye yazılımı formu. Locky daha önce gitmişti “çevrimdışı” 2016 İçin Yeni Güvenlik Tehditiniz: JavaScript Fidye Yazılımları 2016 İçin Yeni Güvenlik Tehditiniz: JavaScript Fidye Yazılımları Locky Fidye Yazılımı güvenlik araştırmacılarını endişelendiriyor, ancak kısa bir süre önce platformlar arası JavaScript fidye yazılımı tehdidi olarak ortadan kalkması ve geri dönüşü nedeniyle işler değişti. Ama Locky Ransomware'i yenmek için ne yapabilirsin? yeni enfeksiyonlar, başka bir fidye yazılımı çeşidi olan Dridex'in lehine büyük ölçüde azaldı. Bununla birlikte, Locky geri döndüğünde, ona fazladan bir ejderha yumrukla-ölen patlama tarzı verildi. Önceden, fidye yazılımı, daha önce tartıştığımız asimetrik anahtarları oluşturmak ve paylaşmak için evi bir komut-kontrol sunucusuna çevirmek zorundaydı:

Geçtiğimiz hafta çarşambadan cumaya, Locky dağıtımında spam miktarında kayda değer bir artış gözlemledik. En fazla saatte 30.000 hit gördük, günlük toplamı 120.000 hit'e çıkardık.

Dün Salı günü, tamamen farklı büyüklükte iki yeni kampanya gördük: saatte 120.000'den fazla spam isabet. Başka bir deyişle, normal günlerden 200 kat fazla, geçen haftaki kampanyalardan 4 kat fazla.

Fidye yazılımı eve arama yapmazsa, iktidarsız kalacaktı. Çok erken enfekte olduklarını fark eden kullanıcılar, tüm sistemleri şifrelenmeden potansiyel olarak enfeksiyonla savaşabilirler. Güncellenen Locky'nin evi çevirmesi gerekmez, bunun yerine bulaştığı her sisteme tek bir ortak anahtar verir..

Neden göründüğü kadar kötü olamayacağını anladın mı??

Teoride, tek bir kamu anahtarının kullanılması, tek bir özel anahtarın, Locky Fidye yazılımı tarafından şifrelenmiş her sistemin kilidini açabileceği anlamına gelir;!

ISO Standartlaştırılmış Sözlük

Günlük yaşamınızda karşılaşabileceğiniz üç farklı terminolojiye baktık. Bunlar, güvenlik ve bilgi yönetimi dünyasında aynı anlamı taşıyan evrensel terimlerdir. Aslında, bu sistemler çok geniş ve çok önemli olduğu için dünyanın her köşesine dokunarak, farklı ortaklar arasında açık ve düzgün bir iletişimi kolaylaştırmak için sağlam terminoloji çerçeveleri mevcuttur..

Terminolojiler, ISMS standart ailesi tarafından kapsanan bilgi güvenliği yönetim sistemlerinin kapsamlı bir görünümünü veren ve ilgili terimleri ve tanımları tanımlayan ISO / IEC 27000: 2016 tarafından sağlanmıştır..

Standart, ilgili taraflar arasında kritik görev iletişimine temel oluşturması nedeniyle önemlidir..

Bilgi Güçtür

Gittiğimiz her yerde yanlış bilgilerle karşılaşıyoruz. Neden oluyor Maalesef, güvenliğimizi olumlu yönde etkileyebilecek kararlar almaya yetecek güce sahip kişiler, gizliliği ve güvenliği korumak için bilinçli ve ilerici bir politika yapacak kadar nadiren anlarlar. Kararları kitlelerin güvenliğine karşı ölçülmeli ve genellikle mahremiyette bir düşüşe yol açar. Ama ne kazanç için?

Öğrenmek ve çağdaş güvenlik terminolojisini anlamak için zaman ayırın. Daha güvenli hissetmeni sağlayacak!

Daha fazla güvenlik terminolojisini kapsamamızı ister misiniz? Sizce daha fazla açıklama yapması gerekenler nelerdir? Aşağıda düşüncelerini bizimle paylaş!

Resim Kredisi: F-Secure üzerinden Locky Linegraph