Gabriel Brooks

0

4362

428

Yani Google, Amazon, Facebook ve Samsung'un sizi dinlemesini umursamıyordunuz. Peki yatak odanızdaki konuşmaları dinleyen siber suçlular hakkında ne düşünüyorsunuz? WikiLeaks'in Vault 7 dosyası, yakında beklenmedik ziyaretçilere ev sahipliği yapabileceğini gösteriyor.

Merkezi İstihbarat Ajansı'nın en tehlikeli malware - neredeyse hack yeteneğine sahip herşey kablosuz tüketici elektroniği - şimdi hırsızların ve teröristlerin elinde oturabiliyordu. Yani bu sizin için ne anlama geliyor?

Kasa 7 nedir?

Vault 7, Merkezi İstihbarat Ajansı'nın (CIA) siber savaş kabiliyetleri ile ilgili sızdırılmış bir belge hazinesidir. Vault 7'de açıklanan yazılımların çoğu, CIA'nın akıllı telefonlar, tabletler, akıllı TV'ler ve internete bağlı diğer cihazları kullanarak nasıl denetlendiğini ve denetlendiğini ortaya koyuyor. 7 Mart'ta WikiLeaks belgelerin küçük bir bölümünü yayınladı.

Herkesi ne korkutmalı: WikiLeaks’e göre CIA bu araçların kontrolünü kaybetti. Ve şimdi suçlular (muhtemelen) onlara sahipler. Ancak, çoğu yayınlanan istismarlar (henüz yayınlanmamış birçok istismar vardır) neredeyse beş yaşındadır ve o zamandan beri.

Suçlular ABD Hacking Araçları Nasıl Elde Ediyor

İstihbarat ajansı için çalışan herkes kart sahibi değildir. CIA düzenli olarak özel sektördeki federal müteahhitlere istihdam sağlar. HBGary gibi bu özel istihbarat şirketlerinin çoğu, CIA'in güvenliğinden yoksundur..

Edward Snowden Federal Yükleniciydi

Örneğin, Booz Allen Hamilton, NSA'nın yasadışı gözetim programlarıyla ilgili belgeleri ünlü bir şekilde sızdıran NSA yüklenicisi Edward Snowden'i kullandı. Ek olarak, Booz Allen Hamilton 2011’de kesildi.

Resim Kredisi: Shutterstock ile 360b

Resim Kredisi: Shutterstock ile 360b

Resmi açıklamasında, WikiLeaks iddia etti (benimki vurgusu):

Arşiv olmuş gibi görünüyor ABD hükümetinin eski bilgisayar korsanları ve müteahhitleri arasında yetkisiz bir şekilde dolaşımda, bunlardan biri WikiLeaks'e arşivin bazı bölümlerini sağlamıştır..

Fiyat teklifinin bir kısmı göze çarpıyor: araçlar bir “yetkisiz tarz”. Uygulama dünyadaki herkesi ilgilendirmelidir. CIA muhtemelen 100 milyar dolarlık bir hack aracı portföyünün kontrolünü kaybetti.

Ancak bu, özel aktörlerin tehlikeli, hükümet tarafından geliştirilen bir yazılımı ilk defa edinmeleri değil.

Stuxnet Solucanı

Örneğin, Stuxnet solucanı Microsoft Yamalar Freak & Stuxnet, Facebook Sizi Hissetmeyi Durduruyor [Tech News Digest] Microsoft Yamalar Ve Stuxnet, Facebook Sizi Hissetmeyi Durduruyor [Tech News Digest] Microsoft yamalar, Facebook artık Fat, Uber hissetmiyor kadınları, iPhone Google Takvim’i, PlayStation’ın Çin’e giriş yapmasını ve bir su fıskiyesinde Snake oynamasını istiyor. Bir başka silahlı kötü amaçlı yazılım, 2010'un keşfedilmesinden hemen sonra siber suçluların eline geçti. O zamandan beri, Stuxnet bazen kötü amaçlı yazılım olarak ortaya çıkıyor. Her yerde bulunan bir kısmı kod temeli ile ilgilidir. Siber güvenlik araştırmacısı Sean McGurk'a göre, Stuxnet kaynak kodu indirilebilir durumda..

Stuxnet'in asıl kaynak kodunu şimdi indirebilir, yeniden yönlendirebilir ve yeniden paketleyebilir ve sonra nereden geldiyse geri yönlendirebilirsiniz..

Bu, hemen hemen herhangi bir kodlayıcının kendi Stuxnet tabanlı kötü amaçlı yazılım kitini oluşturabildiği anlamına gelir. CIA'in siber cephaneliği üzerindeki kontrolünün olmaması, sömürülerin kar amacı gütmeyen suçluların, teröristlerin ve haydut devletlerin ellerine akmaya devam etmesini sağlar. ShadowBrokers'tan daha iyi bir örnek yok.

Gölge Komisyoncuları

2016 yılında, Shadow Brokers grubu, bir dizi devlet tarafından üretilen hack aracıyla rezil bir şekilde açık artırma yaptı. Araçları nasıl çaldıklarını kimse tahmin eder ama nerede Onları edindikleri biliniyor: NSA.

Intercept'e göre, Snowden sızıntısı içindeki belgeler Shadow Broker'ın çaldığı aletleri Denklem Grubu (EG) olarak bilinen hack grubuna bağlar. EG, daha sonra devlet destekli Stuxnet solucanında bulunan ve NSA ile EG arasında bir bağlantı olduğunu öne süren istismarlar kullandı. Sızan araçlarla birlikte, NSA ve CIA’nin kendi teknolojilerini kontrol edemediği anlaşılıyor..

Ancak bu gizlilik ve güvenliğinizin tehlikeye atıldığı anlamına mı geliyor?

Müşterilere Casusluk Tarihi

Gizliliğiniz ve güvenliğiniz zaten tehlikeye.

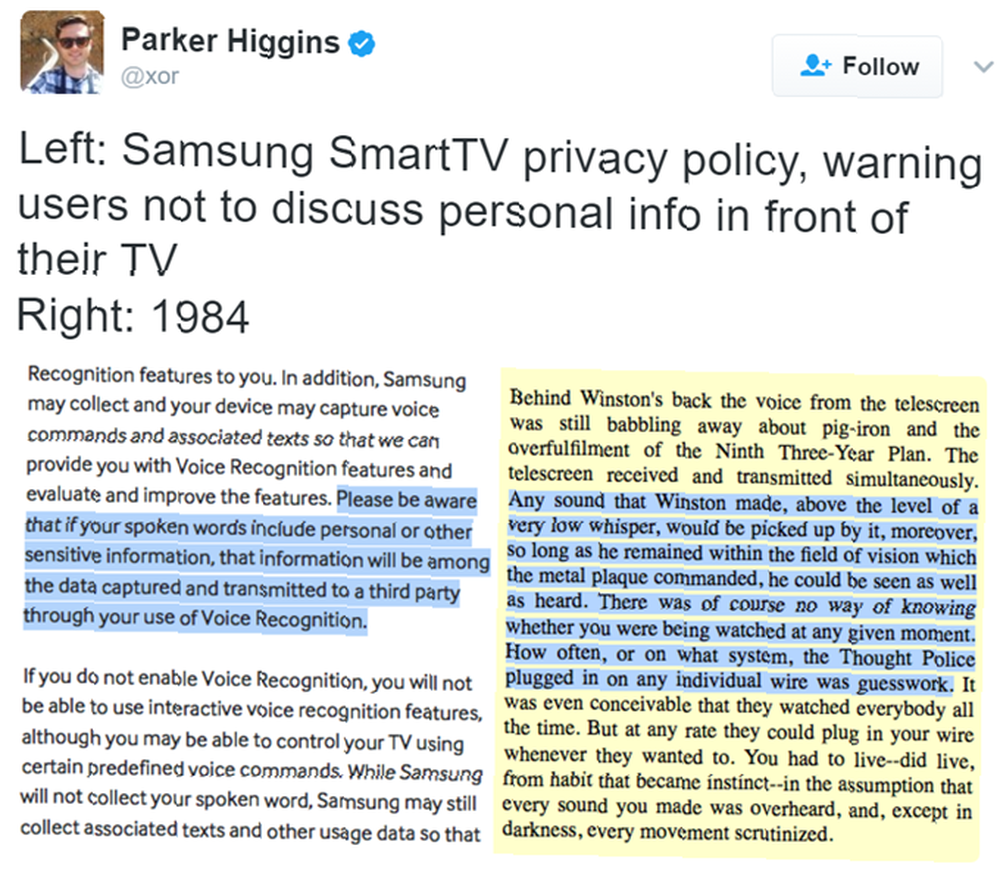

Neredeyse tüm modern akıllı ürünler mikrofon içerir. Bazı cihazlar mikrofonu veya kamerayı açmak için bir düğmeye basmayı gerektirir. Diğerleri bir anahtar kelimenin ifadesini sürekli dinler. Mesela, Samsung'un akıllı TV serisi Samsung'un En Yeni Akıllı TV'leri George Orwell'in 1984'ünden Doğruca Çıkıyor Samsung'un Yeni Akıllı TV'leri Doğrultusunda George Orwell'in 1984'ünden Doğruca Çıkıyor . Anlaşılan o ki, söylediğiniz her şeyi dinliyorlardı… sürekli dinliyor, kaydediyor ve iletiyor - hepsi karmaşık devlet gözetimine güvenmeden.

Akıllı TV'ler Sahiptir

Samsung'un akıllı TV'leriyle ilgili gizlilik bildirimi rahatsız edici. Samsung, tartışmalardan kaçınmak için gizlilik hizmet şartlarını değiştirmiş olsa da, Twitter kullanıcısı xor tarafından yayınlanan orijinal ifade şöyledir:

İşte Samsung'tan gelen teklif:

Lütfen unutmayın Konuşulan kelimeler kişisel veya diğer hassas bilgileri ekleyin, bu bilgi yakalanan ve üçüncü bir tarafa iletilen veriler arasında olacaktır. Ses Tanıma'yı kullanmanız yoluyla.

Kısacası, akıllı televizyonlar söylediğiniz her şeyi duyar. Samsung da bu verileri üçüncü şahıslarla paylaşıyor. Bununla birlikte, bu üçüncü tarafların, konuşmalarınıza yalnızca ticari ilgileri olan işletmeler olduğu varsayılmaktadır. Ve sen her şeyi kapatabilirsin.

Ne yazık ki “Gözü yaşlı melek” CIA tarafından geliştirilen hack, TV'nin kapanmamasını sağlıyor. Ağlayan Angel, Samsung akıllı TV'lerini hedef alıyor. Kasa 7 belgeleri, Sahte Kapalı modu olarak adlandırılır. WikiLeaks'ten:

… Ağlayan Melek, hedef TV’yi “Sahte” modu, böylece sahibi yanlışlıkla TV açık olduğunda kapalı olduğuna inanıyor. İçinde “Sahte” TV'nin bir hata gibi çalışması, odadaki konuşmaların kaydedilmesi ve internet üzerinden gizli bir CIA sunucusuna gönderilmesi.

Samsung yalnız değil. Sonuçta, Facebook, Google ve Amazon (Yankı Amazon Yankı İnceleme ve Giveaway Amazon Yankı İnceleme ve Giveaway Amazon'un Yankısı incelememiz, ses tanıma, kişisel asistan, ev otomasyonu kontrolleri ve ses oynatma özellikleri arasında 179.99 dolara benzersiz bir entegrasyon sunuyor. Yankı yeni toprağa bölünür veya başka bir yerde daha iyisini yapabilir misiniz?) ayrıca aygıtların mikrofonlarını kullanmaya da güvenebilirsiniz - genellikle bilme kullanıcıların rızası. Örneğin, Facebook'un gizlilik bildirimi, mikrofonu kullandıklarını, yalnızca kullanıcı kullandıklarını iddia ediyor “özel” Facebook uygulamasının özellikleri.

Teknoloji Yasadışı Gözetlemeyi Nasıl Sağlar?

Modern akıllı telefonlardaki en büyük güvenlik açığı yazılımıdır. Saldırgan, bir tarayıcıdaki veya işletim sistemindeki güvenlik açıklarından yararlanarak, uzaktan akıllı bir cihazın tüm özelliklerine erişme - mikrofonu dahil. Aslında, CIA hedeflerinin akıllı telefonlarının çoğuna böyle erişiyor: hücresel veya Wi-Fi ağı üzerinden.

WikiLeaks'in # Vault7'si Android telefonlarında çok sayıda CIA 'sıfır gün' güvenlik açığı olduğunu gösteriyor https://t.co/yHg7AtX5gg pic.twitter.com/g6xpPYly9T

- WikiLeaks (@wikileaks) 7 Mart 2017

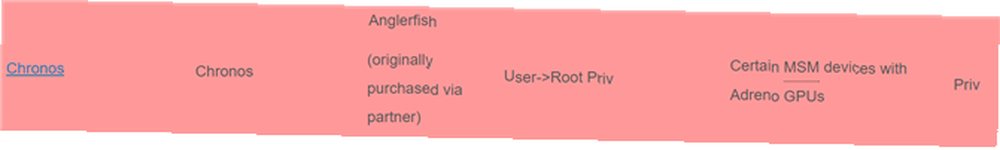

CIA, müteahhitleri ve işbirliği yapan yabancı ajanslar tarafından geliştirilen 24 Android sömürüsünden sekizi bir akıllı telefonu uzaktan kontrol etmek için kullanılabilir. Bir kez kontrol altına alındığında, kötü amaçlı yazılım operatörünün, uzaktan erişim, ayrıcalık yükselmesi ve kalıcı kötü amaçlı yazılım yüklemesi (RAM'de yaşayan kötü amaçlı yazılımların aksine) birleştiren bir dizi saldırı kullanacağını varsayıyorum..

Yukarıda listelenen teknikler normalde kullanıcıya e-postalarındaki bir bağlantıyı tıklatarak kullanılır. Hedef virüs bulaşmış bir web sitesine gittiğinde, saldırgan akıllı telefonun kontrolünü ele geçirebilir..

Yanlış Bir Umut: Hacks Eskidir

Yanlış bir umut notu: Vault 7’de ortaya çıkan saldırıların çoğu eski cihazlarla ilgilidir. Bununla birlikte, dosyalar yalnızca CIA'in kullanabileceği toplam kesmelerin bir kısmını içermektedir. Büyük olasılıkla, bu kesmeler çoğunlukla CIA'in artık kullanmadığı eski, eski tekniklerdir. Ancak, bu yanlış bir umut.

Bu açıkların birçoğu çip üzerindeki sistemlere yaygın olarak uygulanır (bir SoC nedir? Jargon Buster: Mobil İşlemcileri Anlama Rehberi Jargon Buster: Mobil İşlemcileri Anlama Rehberi Bu kılavuzda açıklamak için jargonu keseceğiz. akıllı telefon işlemcileri hakkında bilmeniz gerekenler..

Image Credit: Chronos, WikiLeaks ile Exploit Yapıyor

Image Credit: Chronos, WikiLeaks ile Exploit Yapıyor

Örneğin, yukarıdaki grafikte, Chronos istismarı (diğerleri arasında) Adreno yonga setini hackleyebiliyor. Güvenlik açığı Qualcomm işlemcilere dayanan neredeyse tüm akıllı telefonları kapsar. Yine, Vault 7'nin içeriğinin yüzde 1'inden daha azının yayınlandığını unutmayın. Nüfuz etmeye açık çok daha fazla cihaz var.

Bununla birlikte, Julian Assange, tüm büyük şirketlere Vault 7'nin ortaya çıkardığı güvenlik deliklerini yamalamalarına yardım etmeyi teklif etti. Assange, arşivi, arşivi Microsoft, Google, Samsung ve diğer şirketlerin beğenileri ile paylaşabilir.

Vault 7 Sizin İçin Ne İfade Ediyor?

Kelime henüz girmedi kim arşive erişime sahiptir. Güvenlik açıklarının hala var olup olmadığını bilmiyoruz. Ancak, birkaç şey biliyoruz.

Arşivin Sadece Yüzde 1'i Yayınlandı

Google düzeltdiğini açıkladı çoğu CIA tarafından kullanılan güvenlik açıklarının, Vault 7 dosyalarının yüzde 1'inden daha azı serbest bırakıldı. Yalnızca daha eski uygulamalar yayınlandığından, neredeyse tüm cihazların savunmasız olması muhtemeldir..

İstismarlar Hedeflendi

Avantajlar çoğunlukla hedeflenmiştir. Bu, bir aktörün (CIA gibi) akıllı bir cihazın kontrolünü kazanmak için özel olarak bir bireyi hedeflemesi gerektiği anlamına gelir. Vault 7 dosyalarındaki hiçbir şey, hükümetin akıllı cihazlardan toplanıp toplanmadığını, konuşmaların toplandığını göstermez..

İstihbarat Acenteleri İstif Zedelenmeleri

İstihbarat teşkilatları güvenlik açıklarını koruyor ve bu tür güvenlik ihlallerini şirketlere açıklamıyor. Zorlu operasyon güvenliği nedeniyle, bu istismarların birçoğu, zaten orada değilse, sonunda siber suçluların eline geçmektedir..

Yani bir şey yapabilir misin?

Vault 7'nin vahiyinin en kötü yönü yok hayır yazılım koruma sağlar. Geçmişte, gizlilik savunucuları (Snowden dahil), ortadaki adamın saldırılarını önlemek için Signal gibi şifreli mesajlaşma platformlarının kullanılması önerildi. Güvenlik Jargon Açıkladı Ortadaki Bir Adam Saldırısı Nedir? Güvenlik Jargon Açıklaması “Ortadaki adam” saldırıları duyduysanız ancak bunun ne anlama geldiğinden tam olarak emin değilseniz, bu sizin için bir yazıdır.. .

Ancak, Vault 7'nin arşivleri bir saldırganın telefonun tuş vuruşlarını kaydedebildiğini gösteriyor. Artık, internete bağlı hiçbir cihazın yasadışı gözetimi önlemediği anlaşılıyor. Neyse ki, uzak bir hata olarak kullanılmasını önlemek için bir telefonu değiştirmek mümkündür..

Edward Snowden, modern bir akıllı telefondaki kamera ve mikrofonu nasıl fiziksel olarak devre dışı bırakabileceğinizi açıklıyor:

Telefon modeline bağlı olarak, Snowden'in yöntemi, mikrofon dizisinin fiziksel olarak çözülmesini (gürültü engelleyen cihazlar en az iki mikrofon kullanır) ve hem öne bakan hem de arkaya bakan kameraların fişini çekmeyi gerektirir. Daha sonra, entegre mikrofon yerine, harici bir mikrofon kullanırsınız..

Yine de, kameraları çıkarmanın gerekli olmadığını unutmayın. Gizlilik fikirli kameraları bant ile kolayca karartmak.

Arşivi İndirmek

Daha fazla bilgi edinmek isteyenler, Vault 7'nin tamamını indirebilirler. WikiLeaks, arşivi 2017 boyunca küçük parçalarda yayınlamayı planlıyor. Vault 7: Zero Year (Alt Yıl) altyazısının, arşivin büyüklüğünün büyüklüğünden kaynaklandığından şüpheleniyorum. Her yıl yeni bir dökümü serbest bırakmak için yeterli içeriğe sahip.

Parola korumalı torrentin tamamını indirebilirsiniz. Arşivin ilk kısmı için şifre şöyledir:

BÜLTEN: CIA Vault 7 Yıllık Sıfır şifre çözme şifresi:

SplinterItIntoAThousandPiecesAndScatterItIntoTheWinds

- WikiLeaks (@wikileaks) 7 Mart 2017

CIA'in bilgisayar korsanlığı araçları üzerindeki kontrolünü kaybetmekten endişe duyuyor musunuz? Yorumlarda bize bildirin.

Image Credit: hasan eroğlu ile Shutterstock.com