Michael Fisher

0

628

163

SSH, bilgisayarınıza uzaktan erişim sağlamak için harika bir yoldur. FTP'ye benzer şekilde, SSH FTP üzerinden bağlanabilirsiniz. SSH Nedir ve FTP'den Farklıdır [Teknoloji Açıklanır] En sevdiğiniz FTP istemcisiyle bir dosya sunucusuna güvenli erişim sağlamak için SSH Nedir ve FTP'den Farklı [Teknoloji Açıklaması] FileZilla Master ile Tüm Sitelerinizde FTP Dosya Aktarımı FileZilla ile Tüm Sitelerinizde FTP Dosya Aktarımı FileZilla ile eskiden çok sayıda FTP istemcisi büyük dosya aktarımlarına gelince hıçkırık yaşadı. Uygulamalar uzaktaki dosyalara hızlı bir şekilde erişirken, hatta bir ağ diskini bilgisayarınıza bağladığında, bilgisayar 15 - ... orda oturduğunda beklediğiniz olağan zaman aşımlarını yaşadı. Ancak SSH'ye uzaktan dosya erişiminden daha fazlası var. SSH üzerinden Terminal'e giriş yapmak (veya Windows'ta PuTTY kullanmak) size uzaktan kabuk erişimi sağlar (sonuçta, SSH Güvenli Kabuk için kısadır). Medya sunucumu uzaktan nasıl yönetiyorum.

SSH, bilgisayarınıza uzaktan erişim sağlamak için harika bir yoldur. FTP'ye benzer şekilde, SSH FTP üzerinden bağlanabilirsiniz. SSH Nedir ve FTP'den Farklıdır [Teknoloji Açıklanır] En sevdiğiniz FTP istemcisiyle bir dosya sunucusuna güvenli erişim sağlamak için SSH Nedir ve FTP'den Farklı [Teknoloji Açıklaması] FileZilla Master ile Tüm Sitelerinizde FTP Dosya Aktarımı FileZilla ile Tüm Sitelerinizde FTP Dosya Aktarımı FileZilla ile eskiden çok sayıda FTP istemcisi büyük dosya aktarımlarına gelince hıçkırık yaşadı. Uygulamalar uzaktaki dosyalara hızlı bir şekilde erişirken, hatta bir ağ diskini bilgisayarınıza bağladığında, bilgisayar 15 - ... orda oturduğunda beklediğiniz olağan zaman aşımlarını yaşadı. Ancak SSH'ye uzaktan dosya erişiminden daha fazlası var. SSH üzerinden Terminal'e giriş yapmak (veya Windows'ta PuTTY kullanmak) size uzaktan kabuk erişimi sağlar (sonuçta, SSH Güvenli Kabuk için kısadır). Medya sunucumu uzaktan nasıl yönetiyorum.

Portları açtığınızda Port Yönlendirme Nedir ve Bana Nasıl Yardımcı Olabilir? [MakeUseOf Açıklar] Port Yönlendirme Nedir ve Bana Nasıl Yardımcı Olabilir? [MakeUseOf Explains] Birisi size bir liman yönlendirme sorunu olduğunu söylerken içeride biraz ağlıyor musunuz ve bu yüzden parlak yeni uygulamanızın işe yaramadığını mı düşünüyorsunuz? Xbox'ınız oyun oynamanıza izin vermiyor, torrent indirmeleriniz reddediyor… yönlendiricinizde (tam olarak 22 numaralı bağlantı noktası) SSH sunucunuza yalnızca yerel ağınızdan değil, dünyanın her yerinden erişebilirsiniz.

Ancak, kimlik doğrulama için zayıf bir parola kullanma riskini almak istemezsiniz. Herhangi biri bilgisayarınıza SSH üzerinden erişim kazanırsa, tam kabuk erişimi elde eder. Sadece açık olmak, istediğimiz bir şey değil. Neyse ki, genel SSH sunucunuzu anahtar tabanlı kimlik doğrulaması kullanarak ve sunucunuzda parola doğrulamasını tamamen devre dışı bırakarak çok güvenli bir şekilde ayarlamak çok kolaydır.

Bu benim için mi?

Kişisel güvenlik ile gevşek büyümek için cazip. Sunucuyu özel yollarla kullanıyorsanız, insanların sunucunuzu bilmediğini ve bu nedenle gizlilik yoluyla güvenliği sağlamayacaklarını düşünebilirsiniz. Bu bir olurdu çok yanlış varsayım. (Çoğu) SSH trafiği liman 22'de iletildiğinden, saldırganlar liman 22'nin rasgele IP adresleri üzerindeki görünürlüğünü rutin olarak kontrol eder ve ardından kaba kuvvet saldırısı yaparlar. Bu, DDNET saldırılarında botnet'lerin kullanım şekillerinden biridir. DDoS Saldırısı Nedir? [MakeUseOf Açıklar] DDoS Saldırısı Nedir? [MakeUseOf Açıklar] DDoS terimi, siber aktivizm başını yoğun bir şekilde bastırdığında geçmişe ıslık çalar. Bu tür saldırılar birçok nedenden ötürü uluslararası manşetlerde bulunuyor. DDoS saldırılarını hızlandıran sorunlar genellikle tartışmalı ya da çok… .

Uzun lafın kısası: SSH sunucunuzu internet üzerinden (örneğin, 22 numaralı bağlantı noktası) yayınlarsanız, evet, bu sizin içindir..

Anahtar Tabanlı SSH Girişleri fikri

Anahtar tabanlı SSH girişleri, açık anahtar şifreleme fikrine dayanır. Karmaşıklıkları açıklamak bizi çok uzağa götürürdü, ancak sahnelerin arkasında neler olduğuna dair basit bir resim çizmeye çalışacağız.

Aşağıdaki işlemde, istemci bilgisayarınız iki anahtar oluşturur: bir genel anahtar ve bir özel anahtar. Genel fikir, verileri genel anahtarla şifreleyebilmeniz, ancak yalnızca özel anahtarla şifresini çözebilmenizdir. Genel anahtarı sunucuya koyacağız ve onunla giden tüm iletişimi şifrelemesini isteyeceğiz. Bu, yalnızca özel anahtara sahip istemcilerin verilerin şifresini çözüp okuyabilmesini sağlar.

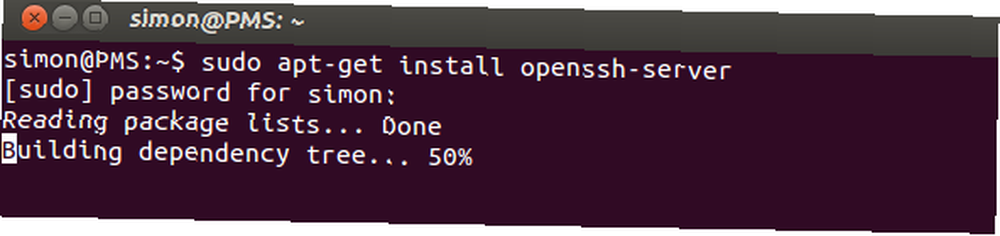

1. OpenSSH'i kurun

İlk önce OpenSSH kullanarak bir SSH sunucusu kuracağız. Çalışmakta olan bir SSH sunucunuz varsa ve yalnızca anahtar tabanlı kimlik doğrulamasını nasıl yapacağınızı bilmek istiyorsanız, bu adımı atlayabilirsiniz. OpenSSH sunucu uygulamasını kurmak için favori paket yöneticinizi kullanın. En basit yolu hala çalıştırmak için olabilir apt-get Terminalden komut.

sudo apt-get install openssh-server'ı kurar

Parolanızı girin, onaylayın ve yüklemeyi tamamlaması için bir dakika bekleyin. Tebrikler, artık bir SSH sunucunuz var. (Kolaydı!)

Uygulamayı olduğu gibi kullanabilir veya düzenleyebilirsiniz. / Etc / SSH / sshd_config yapılandırmak için. Koş adam sshd_config Daha fazla bilgi almak için Terminal’de komut. OpenSSH hakkında daha fazla bilgi edinmek için bir başka harika kaynak da ilgili Ubuntu yardım sayfasıdır..

2. Anahtar Üret

Bir anahtar seti üreteceğiz. Aşağıdaki komutları çalıştırın (OpenSSH / Keys Ubuntu Yardım sayfasından uyarlanmıştır).

mkdir ~ / .sshchmod 700 ~ / .sshssh-keygen -t rsa

İlk komut ana klasörünüzde gizli bir '.ssh' dizini oluşturur, ikinci komut klasörün erişim izinlerini değiştirirken, üçüncü komut aslında bir RSA anahtarları kümesi oluşturur. Önce sizden tuşları kaydedeceğiniz bir konum istenecektir (boş bırakın ve varsayılan konuma kaydetmek için enter tuşuna basın) ve ikincisi bir parola için.

Bu parola, bilgisayarınızda depolanan özel anahtarı daha da şifreler; temel olarak, özel anahtarınız çalındığında SSH sunucusunu korumak için size daha fazla zaman kazandırır. Anahtarınızı kullanmaya çalıştığınızda girmeniz gerekeceğinden, hatırlayabileceğiniz bir şifre seçtiğinizden emin olun..

3. Açık Anahtarı Aktarın

Ardından, önceki adımda oluşturduğunuz ortak anahtarı SSH sunucu bilgisayarına aktarmanız gerekir. İstemci makineniz de Linux kullanıyorsa, aşağıdaki komutu çalıştırarak bu kolayca elde edilebilir (SSH sunucunuzdaki kullanıcı adı ve IP adresi yerine).

ssh-copy-id @

Müşteriniz ssh-copy-id komutunu desteklemiyorsa, bunun yerine aşağıdaki komutu kullanabilirsiniz. Biraz daha kıvrımlı, ancak aslında aynı sonuçları elde ediyor.

cat ~ / .ssh / id_rsa.pub | sSH @ "mkdir ~ / .ssh; cat >> ~ / .ssh / approved_keys"

SSH sunucusu için kullanıcı şifresini girmeniz istenecektir. Komutlar hatasız çalışırsa, genel anahtarınız sunucuya kopyalanır..

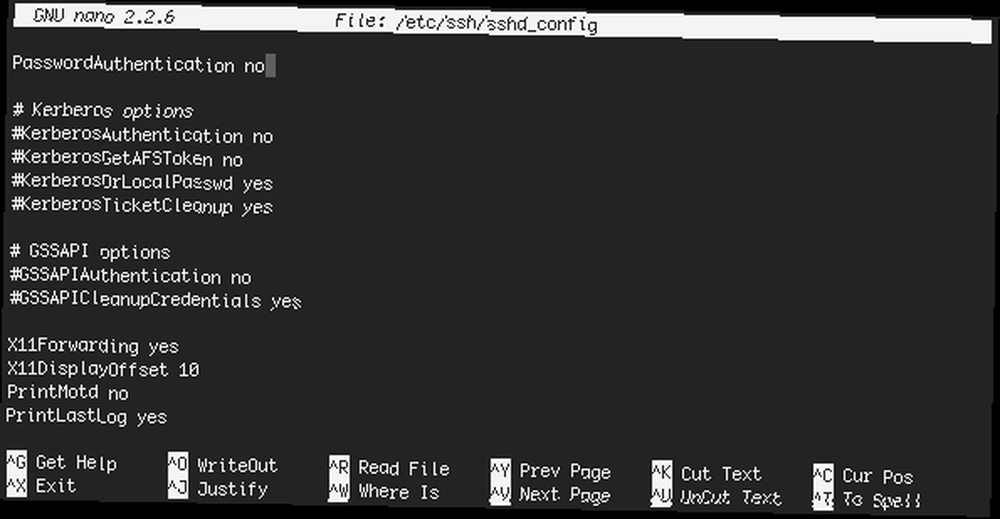

4. Parola Kimlik Doğrulamasını Devre Dışı Bırak

Sisteminizin hala birinci adımdan daha güvenli olmadığına dikkat edin. En az bir istemci anahtar tabanlı kimlik doğrulaması kullanacak şekilde yapılandırılmış olsa da, bu yine de diğer istemcilerin bir parola ile bağlantı kurmasına yer bırakıyor. Tamamlamak için, tamamen şifre kimlik doğrulamasını devre dışı bırakacağız. Bu adımdan sonra, sadece Yukarıdaki işlemlerden geçen bilgisayarlar SSH sunucunuza bağlanabilir..

Parola doğrulamasını devre dışı bırakmak için / Etc / SSH / sshd_config Favori düzenleyicide dosya. Kısıtlanmış bir dosyayı düzenlemenin en kolay yollarından biri yine Terminal kullanmaktır. (Nano'ya kısmi olarak katılıyorum, ancak en rahatınız olanı kullanabilirsiniz.)

sudo nano / etc / ssh / sshd_config tarafından

Dosyanın altından yaklaşık 40 satır,

#PasswordAuthentication evet

Sayı işaretini (#) kaldırın ve ayarı aşağıdaki gibi 'hayır' olarak değiştirin.

Şifre Doğrulama no

Son dosya şöyle görünmelidir:

CTRL + X tuşlarına basarak dosyayı kaydedin. Düzenlemeyi ve dosya adını onaylayın ve neredeyse bitti. Bu yeni ayarlarla çalıştırmak için SSH sunucusunu yeniden başlatmanız yeterlidir..

sudo ssh yeniden başlat

Ayrıca, istemcinizden, sunucuda parola doğrulaması devre dışı bırakıldığında parolanızın şifresini çözmesini istemediğini de fark edeceksiniz. Artık güvenli bir SSH sunucunuz olduğuna göre, onu nasıl kullanmayı düşünüyorsunuz? Güvenli bir dosya sunucusu, uzak bir kabuk veya SSH üzerinden diğer servisleri iletmek için mi? Aşağıdaki yorumlar bölümünde bize bildirin!

Resim kredisi: Shutterstock