Gabriel Brooks

0

1141

136

Duyduğunda “güvenlik ihlali,” akla ne yaylar? Ekranların önünde oturan kötü niyetli bir bilgisayar korsanı Matris dijital metin aşağı akıyor mu? Ya da üç haftada günışığını görmeyen bodrumda yaşayan bir genç? Tüm dünyayı hacklemeye çalışan güçlü bir süper bilgisayara ne dersiniz??

Gerçek şu ki, tüm bu durumlar tek bir basit yüze inebilir: alçak gönüllü ama hayati bir parola. Birisi şifrenizi varsa, aslında oyun bitti. Şifreniz çok kısa ise veya kolayca tahmin edilirse oyun biter. Ve bir güvenlik ihlali olduğunda, karanlıkta net olmayan insanların ne aradığını tahmin edebilirsiniz. Doğru. Şifreniz.

Şifreleri kırmak için kullanılan yedi yaygın taktik vardır. Hadi bir bakalım.

1. Sözlük

İlk önce ortak şifre kırma taktikleri kılavuzu sözlük saldırısıdır. Neden sözlük saldırısı deniyor? Çünkü otomatik olarak tanımlanmış her kelimeyi deniyor “sözlük” şifreye karşı. Sözlük kesinlikle okulda kullandığın gibi değil..

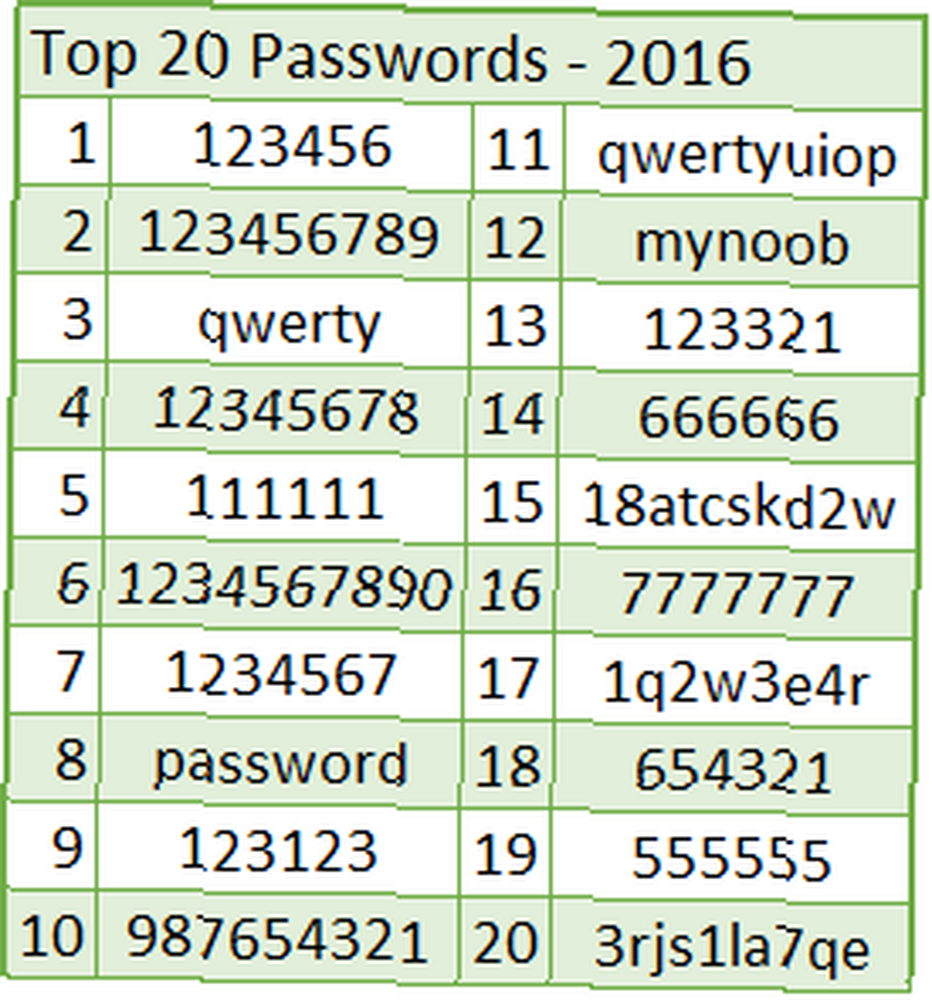

Hayır. Bu sözlük aslında en sık kullanılan şifre kombinasyonlarını da içerecek küçük bir dosyadır. Bu, 123456, qwerty, şifre, mynoob, prenses, beyzbol ve tüm zamanların klasik, avcı2'sini içerir..

Artıları: hızlı, genellikle kilidini açar bazı nezaketle korunan hesaplar.

Eksileri: biraz daha güçlü şifreler bile güvende kalacak.

Güvende kalın: Bir şifre yönetimi uygulamasıyla birlikte, her hesap için güçlü bir tek kullanımlık şifre kullanın. (Bu ayrıca parola püskürtme işlemlerine karşı sizi koruyacaktır.) Parola yöneticisi, diğer parolalarınızı bir depoda saklamanıza olanak tanır. Daha sonra, her site için gülünç derecede güçlü bir şifre kullanabilirsiniz. Google Şifre Yöneticisi'ne genel bakışımızı görün Google Şifre Yöneticisi: 7 Bilmeniz Gerekenler Google Şifre Yöneticisi: 7 Bilmeniz Gerekenler Bir şifre yöneticisi mi arıyorsunuz? İşte bu yüzden basit tutmalı ve Google Chrome'un Şifre Yöneticisine güvenmelisiniz. başlamak için.

2. kaba kuvvet

Sonra, saldırganın olası her karakter kombinasyonunu denediği bir kaba kuvvet saldırısı olduğunu düşünüyoruz. Denenen parolalar, örneğin karmaşıklık kurallarının teknik özellikleriyle eşleşecektir. bir büyük harf, bir küçük harf, Pi ondalık sayıları, pizza siparişinizi ve benzeri.

Bir kaba kuvvet saldırısı da ilk olarak en yaygın kullanılan alfasayısal karakter kombinasyonlarını deneyecek. Bunlar, önceden listelenen şifrelerin yanı sıra 1q2w3e4r5t, zxcvbnm ve qwertyuiop’u da içerir..

Artıları: teorik olarak her kombinasyonu deneyerek şifreyi kıracak.

Eksileri: şifre uzunluğu ve zorluğuna bağlı olarak, çok uzun zaman alabilir. $, &, , Veya] gibi birkaç değişkende atın ve görev son derece zorlaşır.

Güvende kalın: her zaman değişken bir karakter kombinasyonu kullanın ve mümkün olduğunda karmaşıklığı artırmak için ekstra semboller ekleyin. 6 Hatırlayabileceğiniz Kırılmaz bir Şifre Oluşturmak İçin 6 İpuçları Hatırlayabileceğiniz Kırılmaz bir Şifre Oluşturmak İçin 6 Parolalarınız benzersiz ve kırılmaz değilse, ayrıca ön kapıyı açın ve soyguncuları öğle yemeğine davet edin. .

3. Kimlik Avı

Bu kesinlikle bir “kesmek,” ancak bir phishing veya mızrak phishing girişimini yapmak için avlanma genellikle kötü sonuçlanır. Genel phishing e-postaları milyarlarca dünyadaki tüm internet kullanıcılarına gönderilir.

Kimlik avı e-postası genellikle şu şekilde çalışır:

- Hedef kullanıcı, büyük bir kuruluştan veya işletmeden geldiğini iddia eden sahte bir e-posta alır.

- Sahte e-posta, bir web sitesine bağlantı içeren acil dikkat gerektirir

- Web sitesine bağlantı aslında sahte bir giriş portalına bağlanır, meşru siteyle tamamen aynı görünmesi için alay eder.

- Hakaret etmeyen hedef kullanıcı oturum açma kimlik bilgilerini girer ve yeniden yönlendirilir veya yeniden denenmesi istenir

- Kullanıcı bilgilerinin çalınması, satılması veya gereksiz yere kullanılması (veya her ikisi de!).

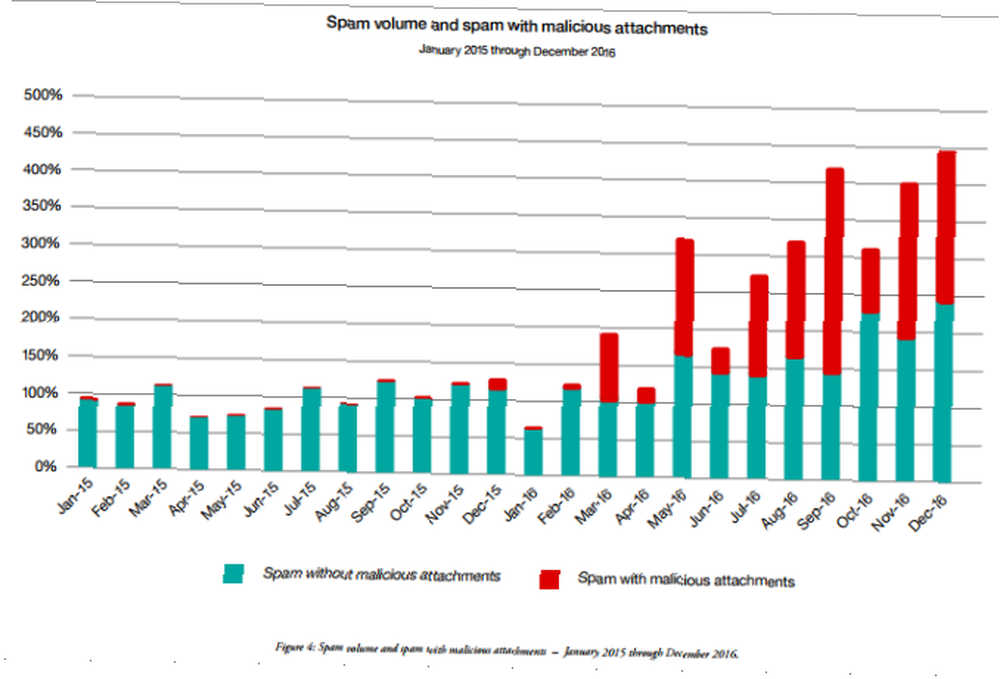

2016 yılında bazı son derece büyük botnet'lerin çevrimdışı olmasına rağmen, yıl sonu itibariyle spam dağıtımı dört kat arttı [IBM X-Force PDF, Registration]. Ayrıca, kötü amaçlı ekler, aşağıdaki resme göre benzersiz bir oranda yükseldi.

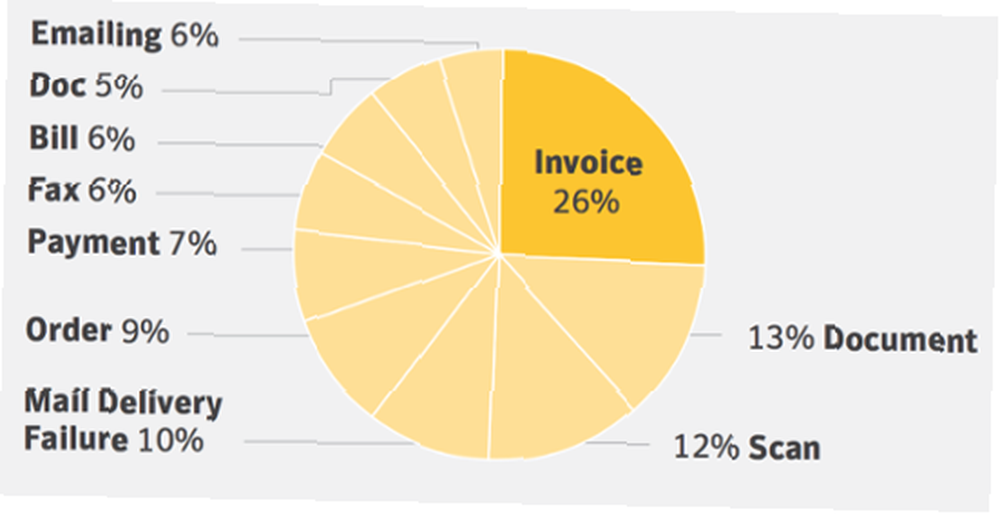

Ve Symantec 2017 internet Tehdit Raporuna göre, sahte faturalar 1. kimlik avı cezasıdır..

Artıları: kullanıcı tam anlamıyla şifre de dahil olmak üzere giriş bilgilerini verir. Nispeten yüksek isabet oranı, belirli hizmetlere kolayca uyarlanabilir (Apple kimlikleri # 1 hedefidir).

Eksileri: spam e-postalar kolayca filtrelenir ve spam alanları kara listeye alınır.

Güvende kalın: bir kimlik avı e-postasını nasıl belirleyeceğimizi açıkladık Bir kimlik avı e-postasını nasıl belirleyebilirim Bir kimlik avı e-postasını nasıl belirleyebilirim Bir kimlik avı e-postasını yakalamak zordur! Dolandırıcılar, PayPal veya Amazon olarak poz veriyor, şifrenizi ve kredi kartı bilgilerinizi çalmaya çalışıyor, aldatmaları neredeyse mükemmel. Size sahtekarlığı nasıl tespit edeceğinizi gösteriyoruz. . Ayrıca, spam filtrenizi en yüksek ayara getirin veya daha iyisi proaktif bir beyaz liste kullanın. Bir Bağın Güvenli Olduğunu Kontrol Etmenizi Sağlayan 7 Hızlı Siteyi belirlemek için bir bağlantı denetleyicisi kullanın 7 Bir Bağlantının Güvenli Olduğunu Kontrol Etmenizi Sağlayan 7 Hızlı Site Bir bağlantıyı tıklatmadan önce, kötü amaçlı yazılımlara yol açıp açmadığını kontrol etmek için bu bağlantı denetleyicilerini kullanın. diğer güvenlik tehditleri. Bir e-posta bağlantısı tıklamadan önce yasalsa.

4. Sosyal Mühendislik

Sosyal mühendislik, ekrandan uzak, gerçek dünyada kimlik avına benzer. Kısa, temel örneğimi okuyun (ve işte bu 8 Sosyal Mühendislik Saldırısından Kendinizi Nasıl Koruyacağınıza Dikkat Edilmesi Gereken Daha Fazlası! Onlardan kendiniz? En yaygın saldırı yöntemlerinden bazılarına göz atalım.!).

Herhangi bir güvenlik denetiminin temel bir parçası, tüm işgücünün ne anlama geldiğini ölçmektir. Bu durumda, bir güvenlik şirketi denetledikleri işletmeyi arayacaktır. “saldırgan” Telefondaki kişiye yeni ofis teknik destek ekibi olduklarını ve belirli bir şey için en son şifreye ihtiyaçları olduğunu söyler. Şüphelenmeyen bir kişi düşünce için bir duraklama olmadan krallığın anahtarlarını teslim edebilir.

Korkutucu olan şey, bunun gerçekte ne sıklıkla çalıştığı. Sosyal mühendislik yüzyıllardır var olmuştur. Güvenli bölgeye giriş yapmak için ikiyüzlü olmak yaygın bir saldırı yöntemidir ve yalnızca eğitimle karşı korunan bir yöntemdir. Bunun nedeni, saldırının her zaman doğrudan bir parola istememesidir. Güvenli bir binaya giriş yapmayı isteyen sahte bir tesisatçı veya elektrikçi olabilir..

Artıları: yetenekli sosyal mühendisler, bir dizi hedeften yüksek değerli bilgi elde edebilirler. Neredeyse herkese, her yere karşı dağıtılabilir. Son derece gizli.

Eksileri: Bir başarısızlık, yaklaşmakta olan bir saldırıya dair şüphelere, doğru bilginin tedarik edilip edilmediğine dair belirsizliğe neden olabilir.

Güvende kalın: Bu zor bir şey. Başarılı bir sosyal mühendislik saldırısı, bir şeyin yanlış olduğunu fark ettiğinizde tamamlanacaktır. Eğitim ve güvenlik bilinci, temel bir azaltma taktiğidir. Daha sonra size karşı kullanılabilecek kişisel bilgilerinizi yayınlamaktan kaçının.

5. Gökkuşağı Tablosu

Gökkuşağı tablosu genellikle çevrimdışı bir şifre saldırısıdır. Örneğin, bir saldırgan kullanıcı adlarının ve şifrelerinin bir listesini aldı, ancak şifreli. Şifreli parola şifreli Her Güvenli Web Sitesi Şifrenizle Yapılıyor Her Güvenli Web Sitesi Şifrenizle Yapılıyor Hiç web sitelerinin şifrenizi veri ihlallerinden nasıl koruduğunu hiç merak ettiniz mi? . Bu, orijinal paroladan tamamen farklı göründüğü anlamına gelir. Örneğin, şifreniz (umarım değil!) Logmein'dir. Bu şifre için bilinen MD5 karması “8f4047e3233b39e4444e1aef240e80aa.”

Size ve I. Zalimce. Ama bazı durumlarda, saldırgan bir şifrelenmiş şifre dosyasıyla karşılaştırarak sonuçları karma algoritması ile düz metin şifrelerinin bir listesini çalıştıracaktır. Diğer durumlarda, şifreleme algoritması savunmasızdır ve MD5 gibi şifrelerin çoğu zaten kırılmıştır (bu nedenle neden belirli bir hash için “logmein.”

Gökkuşağı masasının gerçekten kendine geldiği yer burası. Yüz binlerce potansiyel şifreyi işlemden geçirmek ve elde edilen hashlarını eşleştirmek yerine, gökkuşağı tablo, önceden belirlenmiş bir algoritmaya özgü hash değerlerinden oluşan büyük bir settir. Gökkuşağı tablosunu kullanmak, karma şifreyi kırma süresini önemli ölçüde azaltır - ancak bu kusursuz değildir. Hacker'lar milyonlarca potansiyel kombinasyonla doldurulmuş önceden doldurulmuş gökkuşağı tabloları satın alabilir.

Artıları: kısa sürede çok miktarda zor şifreyi kırabilir, belirli güvenlik senaryoları üzerinde çok fazla güç harcıyor.

Eksileri: muazzam (bazen terabayt) gökkuşağı masasını depolamak için çok fazla alan gerektirir. Ayrıca, saldırganlar tabloda yer alan değerlerle sınırlıdır (aksi halde başka bir tüm tablo eklemek zorundadırlar).

Güvende kalın: bu zor bir şey. Gökkuşağı masaları, geniş bir saldırı potansiyeli sunmaktadır. Parola karma algoritması olarak SHA1 veya MD5 kullanan sitelerden kaçının. Sizi şifrelerle sınırlayan veya kullanabileceğiniz karakterleri kısıtlayan herhangi bir siteden kaçının. Her zaman karmaşık bir şifre kullan.

Bir web sitesinin şifreleri gerçekten düz metin içinde depolayıp depolamadığını bilmeyi merak etme web sitesi, her zaman güvenli bir şekilde yapılmaz. İşte düz metin parolaları hakkında bilmeniz gerekenler. ? Öğrenmek için bu kılavuza göz atın.

6. Kötü Amaçlı Yazılım / Keylogger

Giriş bilgilerinizi kaybetmenin başka bir kesin yolu da kötü amaçlı yazılımın bozulmasına neden olmaktır. Kötü amaçlı yazılım her yerde, büyük zarar verme potansiyeli var. Kötü amaçlı yazılım değişkeninin bir keylogger özelliği varsa, herşey hesaplarınızın ödüllendirilmesi.

Resim Kredisi: welcomia / Depositphotos

Resim Kredisi: welcomia / Depositphotos

Alternatif olarak, kötü amaçlı yazılım özel bilgilerinizi özel olarak hedefleyebilir veya kimlik bilgilerinizi çalmak için uzaktan erişim Truva Atı sunabilir.

Artıları: birkaç kolay dağıtım yöntemiyle, bazıları özelleştirilebilen binlerce zararlı yazılım türü. İyi şanslar, yüksek sayıda hedefin en az bir değişkene yenilmesidir. Özel verilerin ve giriş kimlik bilgilerinin daha fazla toplanmasına izin vererek algılanamayabilir.

Eksileri: kötü amaçlı yazılımın çalışmadığı veya verilere erişmeden önce karantinaya alınma şansı, verilerin yararlı olacağının garantisi yoktur

Güvende kalın: antivirüs ve antimalware yazılımınızı kurmak ve düzenli olarak güncellemek. İndirme kaynaklarını dikkatlice düşünün. Paket yazılımı ve daha fazlasını içeren kurulum paketlerini tıklatmamak. Kötü yerlerden uzak durun (biliyorum, yapılması gerekenden daha kolay). Kötü niyetli komut dosyalarını durdurmak için komut dosyası engelleme araçlarını kullanın.

7. Örümcek

Örümcek ağını daha önce ele aldığımız sözlük saldırısına bağlar. Bir bilgisayar korsanı belirli bir kurumu veya işletmeyi hedefliyorsa, işletmeyle ilgili bir dizi şifre deneyebilir. Hacker bir dizi ilgili terimi okuyabilir ve harmanlayabilir - ya da işlerini yapmak için bir arama örümceği kullanabilir..

Terimi duymuş olabilirsin “örümcek” önce. Bu arama örümcekleri, arama motorları için içeriği endeksleyen, internet üzerinden gezinmeye son derece benzer. Özel kelime listesi daha sonra bir eşleşme bulma umuduyla kullanıcı hesaplarına karşı kullanılır..

Artıları: Bir kuruluş içindeki yüksek rütbeli bireylerin hesaplarının potansiyel olarak kilidini açabilir. Bir araya getirmek nispeten kolay ve sözlük saldırısına fazladan bir boyut kazandırıyor.

Eksileri: örgütsel ağ güvenliği iyi yapılandırılmışsa çok iyi sonuç vermeyebilir.

Güvende kalın: yine, yalnızca rastgele dizelerden oluşan güçlü, tek kullanımlık şifreler kullanın - kişisel, iş, organizasyon vb..

Güçlü, Eşsiz, Tek Kullanım

Peki, şifrenizi çalmak hacker nasıl durur? Gerçekten kısa cevap % 100 güvenli olamazsın. Bilgisayar korsanlarının verilerinizi çalmak için kullandığı araçlar, kimlik bilgileri dökümü kullanımı gibi her zaman değişiyor. Kimlik Bilgisi dökümü nedir? Bu 4 İpuçları ile Kendinizi Koruyun Kimlik Bilgisi Dökümü Nedir? Bu 4 İpuçları ile Kendinizi Koruyun Hacker'ların yeni bir silahı var: güvenilir damping. Bu ne? Hesaplarınızın tehlikeye girmesini nasıl önleyebilirsiniz? . Ama sen kutu güvenlik açığına maruz kalmanızı azaltmak.

Kesin olan bir şey var: güçlü, benzersiz tek kullanımlık şifreler kullanmak hiç kimseye zarar vermez - ve kesinlikle birden fazla fırsatta yardım etti.

Bir hacker nasıl olunacağını öğrenmek En iyi 6 Hacker Web Siteleri ve Rehberler ile Nasıl Hack Öğrenin öğrenin En iyi 6 hacker sitelerinin ve öğreticiler nasıl Hack ile Öğrenin Bu makalede altı hacker web siteleri nasıl kesmek öğrenmenize yardımcı olabilir. Makalemiz hangi sitelerin en iyi ve neden olduğunu açıklıyor. bilgisayar korsanlarının nasıl çalıştığını anlamak için iyi bir yol olabilir ve kendinizi korumanıza izin verir!

Resim Kredisi: SergeyNivens / Depositphotos