Owen Little

0

4222

709

DDoS terimi, siber aktivizm başını sonuna kadar yukarı kaldırdığında geçmişe ıslık çalar. Bu tür saldırılar birçok nedenden ötürü uluslararası manşetlerde bulunuyor. DDoS saldırılarını hızlandıran sorunlar genellikle tartışmalı ya da son derece politiktir. Çok sayıda düzenli kullanıcı saldırılardan etkilendiğinden, bu kişilerle oynayan bir konudur.

DDoS terimi, siber aktivizm başını sonuna kadar yukarı kaldırdığında geçmişe ıslık çalar. Bu tür saldırılar birçok nedenden ötürü uluslararası manşetlerde bulunuyor. DDoS saldırılarını hızlandıran sorunlar genellikle tartışmalı ya da son derece politiktir. Çok sayıda düzenli kullanıcı saldırılardan etkilendiğinden, bu kişilerle oynayan bir konudur.

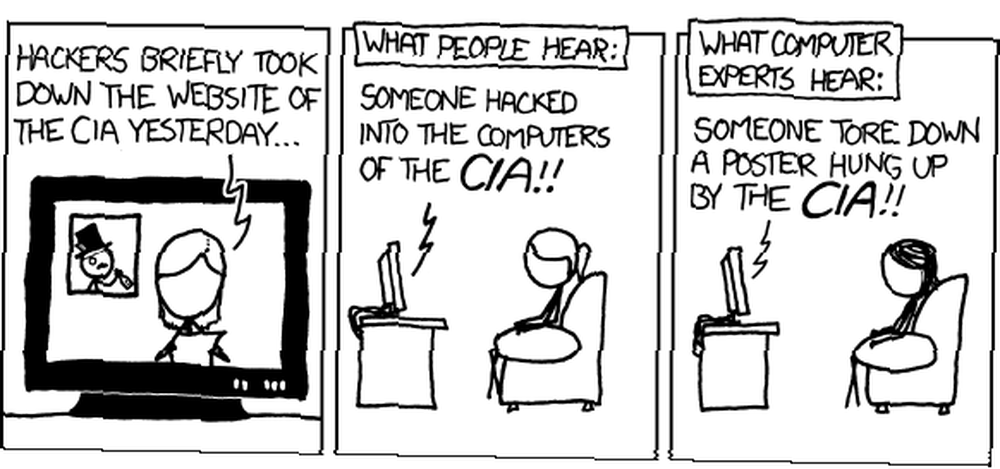

Belki de en önemlisi, bir çok insan bir DDoS saldırısının neyi oluşturduğunu bilmiyor. Artan sıklığına rağmen, gazetenin başlıklarına bakıldığında, DDoS saldırıları dijital vandalizmden tam teşekküllü siber teröre kadar her şey olabilir.

Peki bir DDoS veya Dağıtılmış Hizmet Reddi saldırısı ne gerektirir? Nasıl çalışır ve amaçlanan hedefi ve kullanıcılarını nasıl etkiler? Bunlar önemli sorular ve bu örnekte odaklanacağımız şey bu. MakeUseOf açıklar.

Hizmet Reddi

DDoS veya Dağıtılmış Hizmet Reddi saldırıları sorununu çözmeden önce, daha geniş bir gruba bakalım. Hizmet Reddi (DoS) sorunları.

Hizmet Reddi geniş bir konudur. Basitçe söylemek gerekirse, bir web sitesi artık normal kullanıcılarına hizmet veremediğinde DoS sorunları yaşar. Çok fazla kişi Twitter'a akın ettiğinde, Fail Whale açılır ve web sitesinin maksimum kapasiteye ulaştığını ve geçtiğini gösterir. Özünde, Twitter DoS'u yaşıyor.

Çoğu zaman, bu konular kötü niyetli bir niyet olmaksızın ortaya çıkar. Büyük bir web sitesi, aynı trafik düzeyi için oluşturulmamış küçük bir web sitesine bağlanır.

Hizmet Reddi Saldırısı, daha sonra kötü niyetli bir niyet olduğunu gösterir. Saldırgan, DoS sorunlarını kışkırtmaya çalışırken çaba harcıyor. Burada kullanılan teknikler çılgınca değişir - bir DoS saldırısı, saldırının amaçlanan sonucuna değil, yürütülme biçimine işaret eder. Genel olarak, sistemin kaynaklarını bağlayarak, sistemi düzenli kullanıcıları için kullanılamaz hale getirebilir, nihayetinde sistemi çökertebilir ve tamamen çökertebilir..

Dağıtılmış (DDoS) Saldırıları

Dağıtılmış Hizmet Reddi (DDoS) ile normal DoS saldırıları arasındaki fark, saldırının kapsamıdır. Bir DoS'nin tek bir sistem kullanarak tek bir saldırgan tarafından gerçekleştirildiği durumlarda, birden fazla saldırı sistemine dağıtılmış bir saldırı gerçekleştirilir..

Gönüllü Katılan Ajanlar

Bazen birden fazla saldırgan katılır ve her biri isteyerek saldırmaya katılır. Stres testi sistemlerinde kullanılan yazılım veya tahribatı engellemek için özel olarak tasarlanmış yazılım her sisteme kurulur. Saldırının işe yaraması için koordine edilmesi gerekiyor. IRC sohbet odaları, forumlar ve hatta Twitter yayınları aracılığıyla koordine edilen saldırganlar, kullanımı engellemek veya sistemi çökertmek için etkinlikle tıka basa uğraşmaya çalışırken kendilerini tek bir hedefe yoğun bir şekilde vuruyor.

PayPal, Visa ve MasterCard, 2010'un sonuna yakın WikiLeaks'i boykot etmeye başladığında, WikiLeaks destekçileri, geçici olarak birden fazla web sitesinin ana sayfasını alarak koordineli bir DDoS gerçekleştirdi. Benzer saldırılar diğer bankaları ve hatta ulusal güvenlik kuruluşlarını hedef aldı.

Burada hatırlanması gereken önemli şey, yukarıda gösterilen XKCD çizgi 932'de açıklandığı gibi, bankanın ve güvenlik kurumlarının dahili ağlarına genellikle dokunulmadan bırakılmış olmasına rağmen, web sitesinin vitrininin su basmış ve çökmüş olmasıdır..

Zombi Sistemleri Veya Botnetler

Dağıtılmış Hizmet Reddi saldırısı, birden çok saldırı sistemi gerektirir. Genellikle çoklu gerektirmez Saldırganlar. Çoğu zaman, büyük çaplı saldırılar saldırganın kendi bilgisayarından değil, çok sayıda virüslü zombi sisteminden gerçekleştirilir. Saldırganlar sıfır günlük güvenlik açığını kötüye kullanabilirler Sıfır Gün Güvenlik Açığı Nedir? [MakeUseOf Açıklar] Sıfır Gün Güvenlik Açığı Nedir? [MakeUseOf Açıklar] ve solucan ya da truva atı kullanın Sıfır Gün Güvenlik Açığı Nedir? [MakeUseOf Açıklar] Sıfır Gün Güvenlik Açığı Nedir? [MakeUseOf of Explosins], çok sayıda tehlikeye giren sistem üzerinde kontrol sahibi olmak için. Saldırgan daha sonra bu virüslü sistemleri hedefine bir saldırı kurmak için kullanır. Bu şekilde kullanılan enfekte sistemler genellikle botlar veya zombi sistemleri. Bir bot koleksiyonuna denir botnet.

DDoS saldırısı tarafından hedeflenen web sitesi genellikle tek kurban olarak gösterilse de, botnet'in bir parçası olan virüslü sistemleri olan kullanıcılar da benzer şekilde etkilenir. Sadece yasadışı saldırılarda kullanılan bilgisayarları kullanmakla kalmaz, bilgisayar ve İnternet bağlantılarının kaynakları botnet tarafından tüketilir..

Saldırı Çeşitleri

Daha önce de belirtildiği gibi, bir DDoS saldırısı sadece saldırının amacını belirtir - kaynaklarının bir sistemini soymak ve amaçlanan hizmeti yerine getirememek. Bu hedefe ulaşmak için birkaç yol var. Saldırgan, sistemin kaynaklarını etkileyebilir veya hatta sistemi eşiğin üzerine itip çökmesine neden olabilir. Ağır vakalarda, Daimi Hizmet Reddi (PDoS) saldırısı da denir. phlashing, Normal operasyona başlamadan önce donanım bileşenlerinin tamamen değiştirilmesi gerektiğine dair hedefinde o kadar çok hasara yol açıyor ki.

İki önemli saldırı yöntemine bir göz atacağız. Bu liste hiçbir şekilde kapsamlı değildir. Wikipedia'nın DoS makalesinde daha büyük bir liste bulunabilir..

ICMP Sel

ICMP (veya İnternet Kontrol Mesajı Protokolü, ancak bu daha az önemli değildir) İnternet Protokolünün ayrılmaz bir parçasıdır. Bir ICMP sel saldırısı, ağ paketleriyle bir ağın bombalanması, kaynakların kullanılması ve kilitlenmesi ile gerçekleştirilir. Saldırıların bir türü, saldırganın 'ping' paketleri ile hedefini etkili bir şekilde bastırdığı basit bir DoS saldırısı olan bir Ping Teli'dir. Buradaki fikir, saldırganın bant genişliğinin hedefininkinden daha büyük olmasıdır..

Şirin saldırısı, ICMP taşmasının daha akıllı bir yoludur. Bazı ağlar, ağ istemcilerinin diğer tüm istemcilere tek bir yayın adresine göndererek mesaj yayınlamasına izin verir. Bir Şirin saldırısı bu yayın adresini hedefler ve paketlerini hedef içinden gelmiş gibi gösterir. Hedef, bu paketleri tüm ağ istemcilerinde yayınlayarak saldırı için bir amplifikatör görevi görüyor..

(S) SYN Taşkın

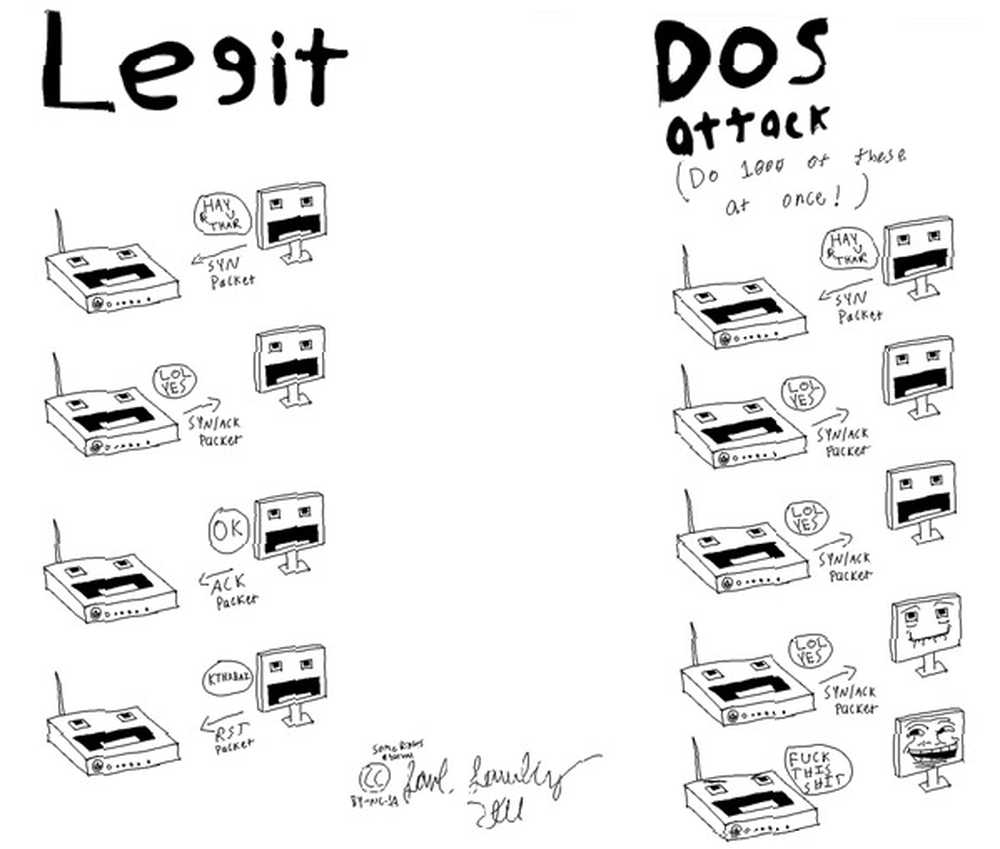

A (S) SYN Taşkın, ağ iletişiminin temel çalışma prensiplerine dayanır. Normal işlemler sırasında, bir istemci, sunucuya iletişim kurmak istediğini söyleyen bir TCP / SYN paketi göndererek iletişimi başlatır. Sunucu, paketi aldıktan sonra müşteri ile iletişim kurmak için bir bağlantı oluşturur ve geri bildirim ve iletişim kanalına bir referans gönderir..

Müşteri sırayla bir geri bildirim gönderir ve sunucu ile iletişimini başlatır. Bununla birlikte, müşteri bu ikinci onaylama ile cevap vermezse, sunucu doğru şekilde gelmediğini varsaymaktadır (oldukça sık olduğu gibi) ve tekrar gönderir..

A (S) SYN Flood, bu tamirciyi, sayısız TCP / SYN paketi (her biri farklı, sahte bir kaynağı belirtilen) göndererek kötüye kullanır. Her paket sunucudan bir bağlantı kurmasını ve onay göndermeye devam etmesini ister. Çok geçmeden, sunucu yarı açık bağlantılarla kendi kaynaklarını kullandı. Bu ilke Redditor benzerliği tarafından çizilen ve yayınlanan yukarıdaki çizgi resimde gösterilmektedir..

Yukarıda açıklandığı gibi, DDoS saldırıları çeşitlidir, ancak tekil bir amacı vardır: (geçici olarak) gerçek kullanıcıları hedef sistemi kullanmaktan alıkoymak. DDoS saldırıları konusundaki ilk fikirlerinizle aynı fikirde mi? Yorumlar bölümünde bize bildirin.

Resim kredisi: Shutterstock