Brian Curtis

0

4721

1279

Yaygın olarak dağıtılan Locky Fidye yazılımının yeni örnekleri Mayıs 2016'nın sonlarına doğru kurumaya başladığında, güvenlik araştırmacıları, dosya şifreleyen kötü amaçlı yazılımın en son türünü göremediğimizden emindiler..

Lo ve bak, onlar haklıydı.

19 Haziran'dan beriinci güvenlik uzmanları, yeni bir Locky fidye yazılımı türevi içeren bir eki ile gönderilen milyonlarca kötü amaçlı e-posta iletisini gözlemledi. Evrim kötü niyetli yazılımları bilgisayarınızın ötesinde çok daha tehlikeli hale getirmiş gibi görünüyor: 5 Yollu Fidye Yazılımı Geleceğin Altında Alacaksınız Bilgisayarın Ötesinde: 5 Yollu Fidye Yazılımı Geleceğin Altında Esir Alacak Fidye kullanan suçlular daha da gelişiyor, İşte akıllı evler ve akıllı arabalar dahil olmak üzere yakında rehin alınabilecek beş endişe verici şey. ve değişime uğramış bir dağıtım taktiğiyle eşlik eder ve enfeksiyonu daha önce görülenden daha fazla yayar..

Güvenlik araştırmacılarını endişelendiren sadece Locky Fidye yazılımı değil. Zaten başka Locky varyantları da vardı ve dağıtım ağları hızlanıyor gibi görünüyor. “üretim” Dünyada, akılda belirli hedefler olmadan.

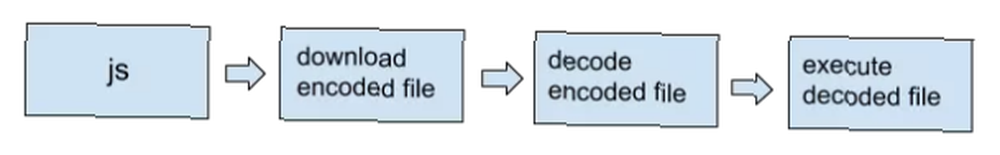

JavaScript Fidye Yazılımı

2016, kötü amaçlı yazılım dağıtımında küçük bir değişiklik gördü. İnternet kullanıcıları, aşırı tehlikeli ransomware pozlarını anlamaya başlıyor olabilirler, ancak radarda olabildiğince uzun süre kalmak için gelişmeye başladılar..

Ve iyi bilinen JavaScript çerçevelerini kullanan kötü amaçlı yazılımlar nadir görülmese de, güvenlik uzmanları 2016 yılının ilk çeyreğinde Eldon Sprickerhoff’a yol gösterecek olan kötü amaçlı yazılımdan dolayı şaşkına dönmüştü:

“Kötü amaçlı yazılım evrimi, hayatta kalma ve yayılmanın el ele gittiği herhangi bir orman ortamı kadar hızlı ve acımasız gibi görünüyor. Yazarlar, farklı kötü amaçlı yazılımlardan, yeni nesil kodlara işlevselliği sıklıkla birlikte koymuşlardır - düzenli olarak her neslin etkinliğini ve karlılığını örneklemektedir..”

JavaScript'te kodlanmış fidye yazılımlarının ortaya çıkması, kullanıcıların kaçınmaya çalışmaları için yeni bir zorluktur. Önceden, yanlışlıkla indirdiyseniz veya kötü amaçlı bir dosya gönderirseniz, Windows dosya uzantısını tarar ve bu belirli dosya türünün sisteminiz için tehlike oluşturup oluşturmayacağına karar verirdi.

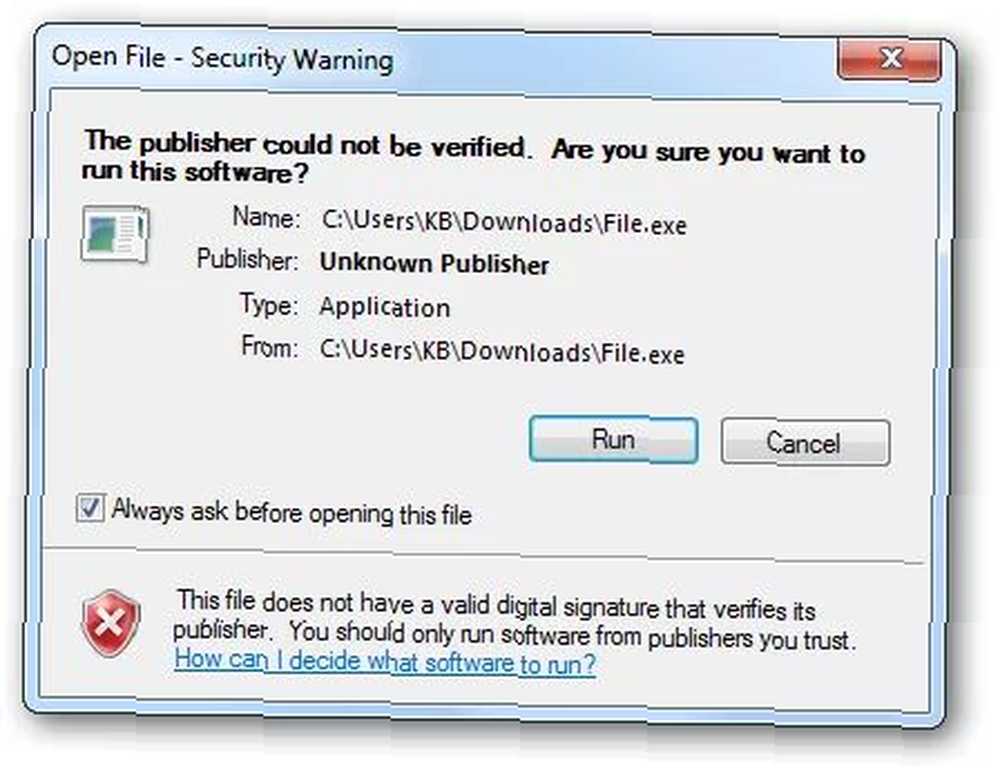

Örneğin, bilinmeyen bir şeyi çalıştırmayı denediğinizde .exe dosyada bu uyarıyla karşılaşırsınız:

JavaScript ile böyle bir varsayılan uyarı yoktur - .js dosya uzantısı - çok sayıda kullanıcının düşünmeden tıklayıp fidye için tutulmasına neden olan dosyalar.

Botnetler ve Spam E-posta

Fidye yazılımının büyük bir çoğunluğu, kötü amaçlı e-postalar yoluyla gönderilir; bu da, büyük oranda virüs bulaşmış bilgisayarlardan oluşan ve büyük oranda virüslü bilgisayarlardan oluşan büyük ağlar aracılığıyla gönderilir. “botnet.”

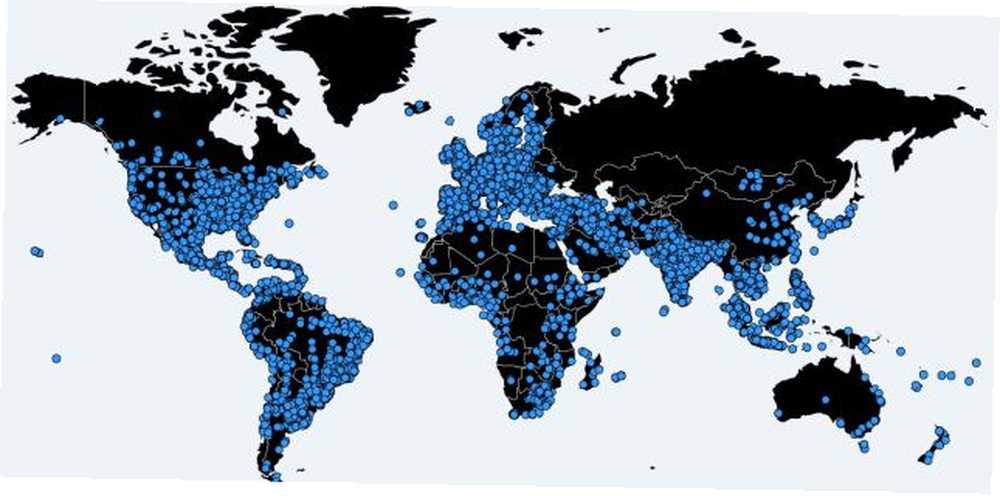

Locky Ransomware’deki devasa yükseliş, doğrudan ortalama olarak görülen Necrus botnet’e doğrudan bağlı. 50,000 IP adresleri birkaç ay boyunca her 24 saatte bir virüs bulaşmış. Gözlem sırasında (Anubis Networks tarafından), enfeksiyon oranları 28 Mart'a kadar sabit kaldıinci büyük bir dalgalanma olduğunda, ulaşan 650.000 24 saatlik bir süre içinde enfeksiyonlar. Ardından, yavaşlayan bir enfeksiyon oranı olsa da, normal olarak işe geri dönün.

1 Haziran’dast, Nekrus sustu. Botnet'in neden sessizleştiğine dair spekülasyonlar zayıf olmasına rağmen, yaklaşık 50 Rus korsanının tutuklanmasına odaklandı. Bununla birlikte, botnet ayın ilerleyen saatlerinde işe başladı.inci Haziran), yeni Locky varyantını milyonlarca potansiyel kurbana gönderiyor. Necrus botnet'in şu andaki yayılımını yukarıdaki resimde görebilirsiniz - Rusya'dan nasıl kaçındığını not edin.?

Spam e-postalar, her zaman güvenilir (fakat sahte) bir hesaptan gönderilen önemli bir belge veya arşiv olduğunu iddia eden bir ek içerir. Belge indirildikten ve erişildikten sonra, virüslü bir makroyu veya diğer kötü amaçlı komut dosyalarını otomatik olarak çalıştırır ve şifreleme işlemi başlar.

Locky, Dridex, CryptoLocker veya sayısız fidye yazılımı türevlerinden biri Virüsler, Casus Yazılımlar, Kötü Amaçlı Yazılımlar, vb. İnternette gezinirken yanlış gidebilir, web oldukça korkutucu bir yer gibi görünmeye başlar. , spam e-posta hala ransomware için seçim dağıtım ağıdır ve bu teslimat yönteminin ne kadar başarılı olduğunu açıkça göstermektedir..

Yeni Mücadeleciler Görünüyor: Bart ve RAA

JavaScript kötü amaçlı yazılım tek tehdit değildir Ransomware Büyümeye Devam Ediyor - Kendinizi Nasıl Koruyabilirsiniz? Ransomware Büyüme Tutar - Kendinizi Nasıl Koruyabilirsiniz? kullanıcıların önümüzdeki aylarda uğraşmaları gerekecek - her ne kadar size anlatacağım bir JavaScript aracım olsa da!

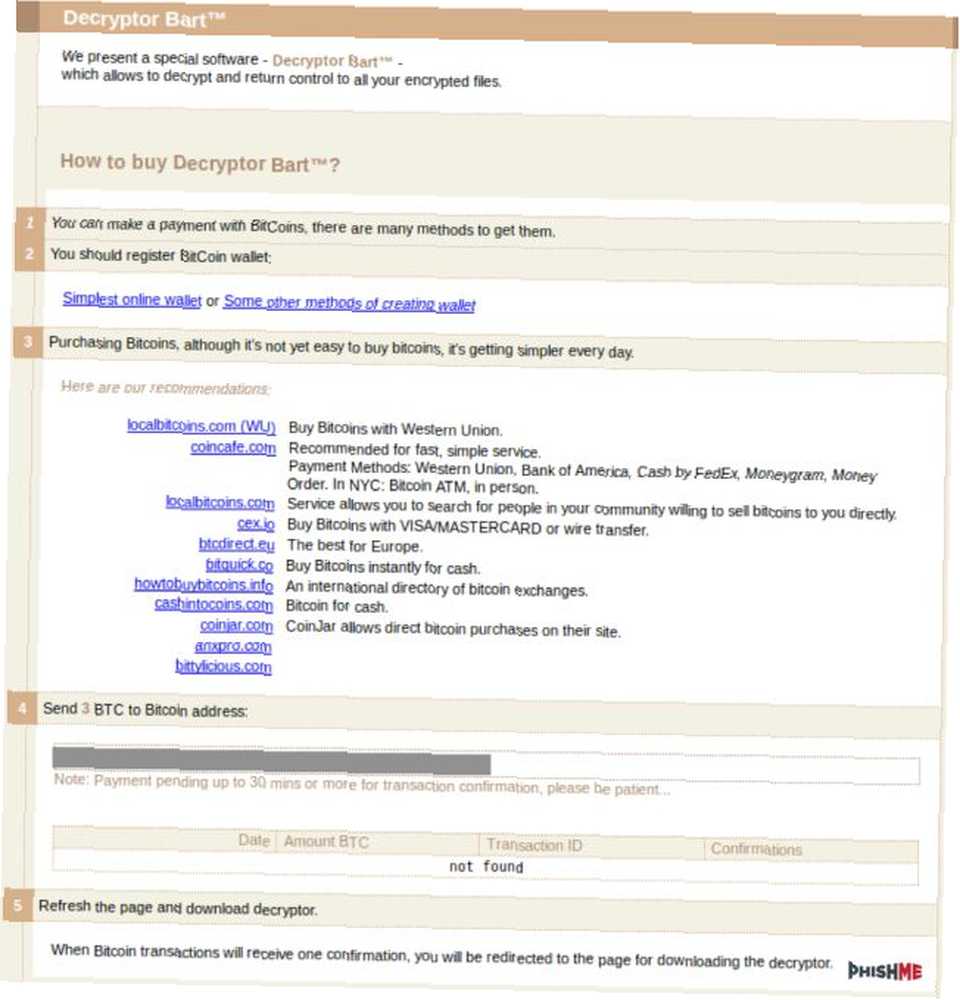

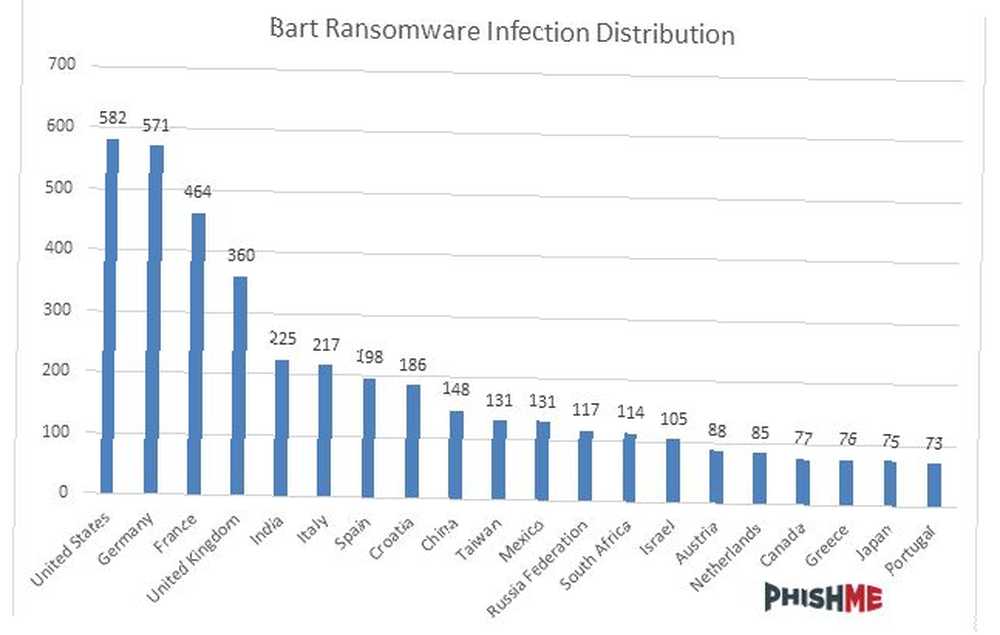

İlk önce baronet enfeksiyon, Locky'e benzer bir ödeme arayüzü kullanarak ve şifreleme için temel dosya uzantılarının bir listesini hedef alan bazı oldukça standart ransomware tekniklerinden yararlanır. Ancak, birkaç önemli operasyonel farklılık var. Çoğu ransomware şifreleme yeşil ışık için bir komut ve kontrol sunucusuna ev aramak gerekirken, Bart böyle bir mekanizmaya sahip değil.

Bunun yerine, Phishme'den Brendan Griffin ve Ronnie Tokazowski, Bart’ın “Tehdit aktörüne, fidyeyi ödeyen mağdurlara açık olması öngörülen şifre çözme başvurusunu oluşturmak için hangi şifre çözme anahtarının kullanılması gerektiğini belirten farklı bir mağdur tanımlayıcısı,” Yani, virüs bulaşmış olanların İnternet bağlantısı hızla kesilse bile (geleneksel komut ve devam etmeden önce kontrol), fidye yazılımı hala dosyaları şifreleyecektir.

Bart'ı bir kenara koyan iki şey daha var: şifre çözme fiyat sorma ve kendine özgü hedef seçimi. Şu anda 3BTC'de (bitcoin) duruyor ve bu yazı yazıldığı sırada 2000 doların hemen altında! Hedef seçimine gelince, aslında kim daha fazla Bart değil hedef. Bart, Rusça, Ukraynaca veya Beyaz Rusya dillerinin kurulu bir kullanıcı dilini belirlerse, konuşlandırmaz..

İkincisi, biz var RAA, Tamamen JavaScript'te geliştirilen başka bir ransomware çeşidi. RAA'yı ilginç yapan şey, yaygın JavaScript kitaplıklarını kullanmasıdır. RAA, çoğu fidye yazılımıyla gördüğümüz gibi kötü amaçlı bir e-posta ağı üzerinden dağıtılır ve genellikle Word belgesi olarak gizlenir. Dosya yürütüldüğünde, tamamen bozulmuş gibi görünen sahte bir Word belgesi oluşturur. Bunun yerine RAA, okuma ve yazma erişimini kontrol etmek için mevcut sürücüleri tarar ve başarılı olursa, kullanıcının dosyalarını şifrelemeye başlamak için Crypto-JS kütüphanesini tarar.

Yaralanmaya hakaret eklemek için RAA ayrıca, gerçekten, gerçekten mahvolduğunuzdan emin olmak için, bilinen bir şifre çalma programı olan Pony'yi de içerir..

JavaScript Zararlı Yazılımını Denetleme

Neyse ki, JavaScript tabanlı kötü amaçlı yazılımın neden olduğu açık tehdide rağmen, hem e-posta hesaplarımızdaki hem de Office paketlerimizdeki bazı temel güvenlik kontrolleriyle olası tehlikeyi azaltabiliriz. Microsoft Office kullanıyorum, bu nedenle bu ipuçları bu programlara odaklanacak, ancak kullandığınız uygulamalara aynı güvenlik ilkelerini uygulamanız gerekir..

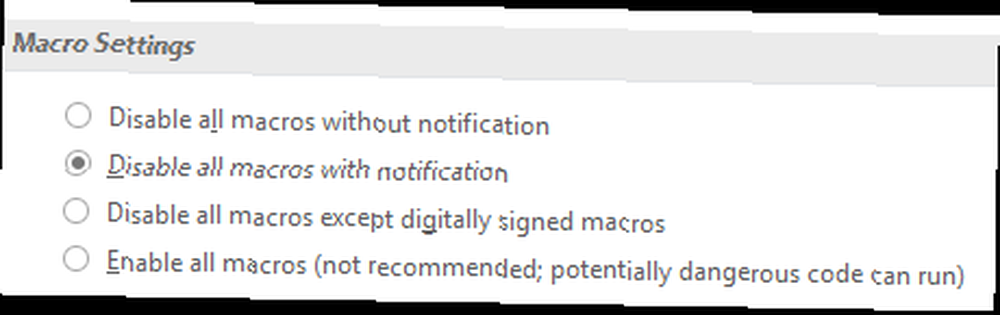

Makroları Devre Dışı Bırak

İlk önce, makroların otomatik olarak çalışmasını devre dışı bırakabilirsiniz. Bir makro siz farkında olmadan otomatik olarak kötü amaçlı yazılım indirmek ve yürütmek için tasarlanmış bir kod içerebilir. Bunu Microsoft Word 2016'da nasıl yapacağınızı göstereceğim, ancak işlem diğer tüm Office programları için nispeten benzer. Kendinizi Microsoft Word Kötü Amaçlı Yazılımdan Nasıl Koruyabilirsiniz? Kötü niyetli Microsoft Office belgeleri ile veya bilgisayarınıza bulaşmaları için gereken ayarları etkinleştirmek için kullanılamaz duruma gelebilir.? .

Yönelmek Dosya> Seçenekler> Güven Merkezi> Güven Merkezi Ayarları. Altında Makro Ayarları Dört seçeneğin var. Ben seçerim Tüm makroları bildirim ile devre dışı bırak, bu yüzden kaynaktan emin olup olmadığımı bilmeyi seçebilirim. Ancak, Microsoft seçmenizi önerir Dijital olarak imzalanmış makrolar dışındaki tüm makroları devre dışı bırak, Locky Fidye yazılımının yayılmasıyla doğrudan ilişkili.

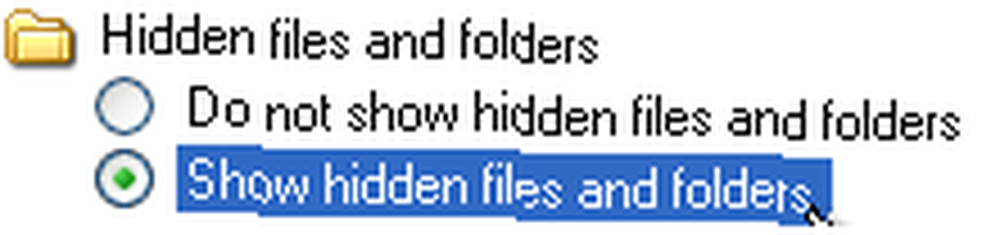

Uzantıları Göster, Farklı Program Kullan

Bu tamamen kusursuz değil, ancak iki değişikliğin kombinasyonu sizi yanlış dosyaya çift tıklamaktan kurtaracaktır..

Öncelikle, Windows'ta varsayılan olarak gizlenmiş dosya uzantılarını etkinleştirmeniz gerekir..

Windows 10'da bir Explorer penceresi açın ve Görünüm sekmesi. Kontrol Dosya adı uzantıları.

Windows 7, 8 veya 8.1’de Denetim Masası> Görünüm ve Kişiselleştirme> Klasör Seçenekleri. Altında Görünüm sekmesinde, aşağı kaydır Gelişmiş Ayarlar tespit edene kadar Bilinen dosya türleri için uzantıları gizle.

Yanlışlıkla başka bir şey olarak gizlenmiş kötü amaçlı bir dosyayı indirirseniz, yürütmeden önce dosya uzantısını tespit edebilmeniz gerekir..

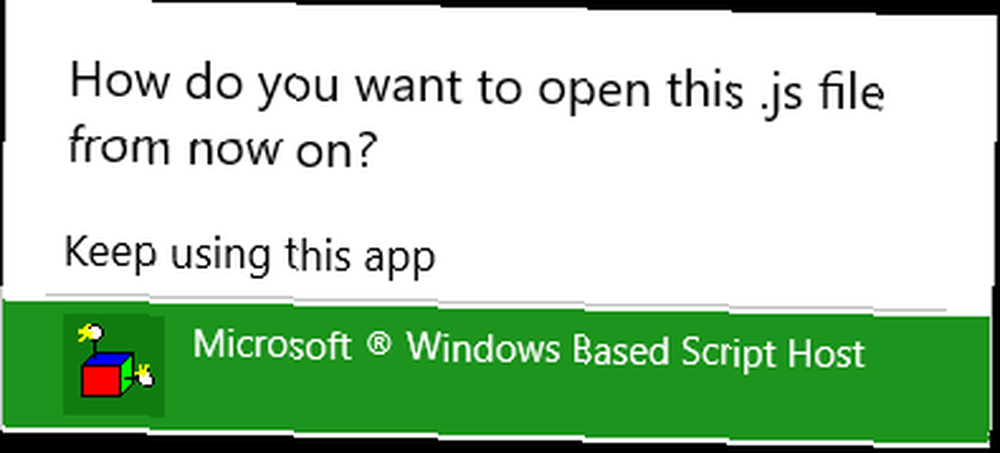

Bunun ikinci kısmı, JavaScript dosyalarını açmak için kullanılan varsayılan programı değiştirmeyi içerir. Tarayıcınızdaki JavaScript ile bağlantı kurduğunuzda, herhangi bir kötü niyetli durumun sisteminizi tahrip etmesini engellemeye çalışmak için bir dizi engel ve çerçeve vardır. Tarayıcının kutsallığının dışında ve Windows kabuğuna girdikten sonra, bu dosya çalıştırıldığında kötü şeyler olabilir.

Bir kafa .js dosya. Nerede veya nasıl olduğunu bilmiyorsanız, * .js Windows Gezgini arama çubuğuna Pencereniz buna benzer dosyalarla doldurulmalıdır:

Bir dosyayı sağ tıklayın ve seçin Özellikleri. Şu anda JavaScript dosyanız Microsoft Windows Based Script Host ile açılıyor. Bulana kadar aşağı kaydır Not Defteri ve bas tamam.

Çifte kontrol etmek

Microsoft Outlook, belirli türde dosyaları almanıza izin vermiyor. Bu, hem .exe hem de .js içerir ve istemeden bilgisayarınıza kötü amaçlı yazılımlar getirmenizi önler. Ancak bu, diğer iki yoldan da kaymayacakları ve kaymayacakları anlamına gelmez. Fidye yazılımının yeniden paketlenmesinin üç son derece kolay yolu vardır:

- Dosya sıkıştırmayı kullanma: kötü amaçlı kod arşivlenebilir ve Outlook'un entegre ek engellemesini tetiklemeyen farklı bir dosya uzantısıyla gönderilir.

- Dosyayı yeniden adlandır: sık sık başka bir dosya türü olarak gösterilen kötü amaçlı kodlarla karşılaşıyoruz. Dünyanın çoğu bir tür ofis paketi kullandığından, belge biçimleri son derece popülerdir.

- Paylaşılan bir sunucuyu kullanma: bu seçenek biraz daha az muhtemeldir, ancak kötü amaçlı postalar ele alındığında özel bir FTP veya güvenli SharePoint sunucusundan gönderilebilir. Sunucu Outlook'ta beyaz listeye alınacağından, ek kötü amaçlı olarak algılanmaz.

Outlook'un varsayılan olarak hangi uzantıları engellediğini görmek için buraya bakın.

Sürekli tetikte olma

Ben yalan söylemeyeceğim Çevrimiçi olduğunuzda her yerde bulunan bir kötü amaçlı yazılım tehdidi var - ancak baskıya katlanmak zorunda değilsiniz. Ziyaret ettiğiniz siteleri, kaydolduğunuz hesapları ve aldığınız e-postaları göz önünde bulundurun. Ve virüsten koruma yazılımının, göz kamaştırıcı kötü amaçlı yazılım çeşitliliği dizisine ayak uydurmanın zor olduğunu bilmemize rağmen, bir virüsten koruma yazılımı indirme ve güncelleştirme kesinlikle sistem savunmanızın bir parçası olmalıdır..

Fidye yazılımı tarafından vuruldun mu? Dosyalarını geri aldın mı? Hangi fidye yazılımı? Size ne olduğunu bize bildirin!

Image Credits: malwaretech.com, Necrus botnet enfeksiyon haritası, Bart şifre çözme arayüzü ve ülkeye göre güncel enfeksiyonlar her ikisi de phishme.com aracılığıyla