Harry James

7

1775

90

Kişisel bir blog mu işletiyorsun? Belki de devam eden bloglama patlamasının bir parçasısın. İyi yazabiliyor, güzel fotoğraflar çekebiliyor ve izleyicilerin aklını yakalayabiliyorsanız, bloglamada çok para var. Bu, ne hakkında blog yazdığınıza da bağlı. Ancak, aylık 10 milyon görüşünüz veya yalnızca 10’unuz olsun, blogunuz korsanların hedefi olabilir.

Bazı blog platformlarını hacklemenin göreceli kolaylığı, bazı ahlaksız bireyler için onları düşük asılı bir meyve yapar. Ek olarak, WordPress gibi en popüler blog platformları için birçok bilgisayar korsanı vardır. Size en yaygın oyunlardan bazılarını ve hacker'ın el kitabından nispeten yeni bir oyun göstereceğim..

Krom Yazı Tipi Sosyal Mühendislik

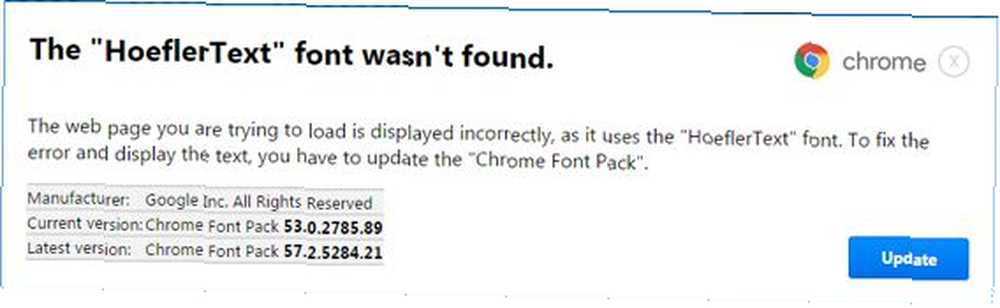

Bir dizi web sitesi, metnin görsel görünümünü değiştiren bir bilgisayar korsanlığı ile tehdit edilmiştir. Saldırı, 2016'daki Yeni Güvenlik Tehditinizi değiştirmek için JavaScript kullanıyor: JavaScript Ransomware 2016 İçin Yeni Güvenliğinizi Tehdit: JavaScript Ransomware Locky Ransomware, güvenlik araştırmacılarını endişelendiriyor, ancak kısa süren kaybolması ve platformlar arası JavaScript ransomware tehdidi olarak geri dönmesi nedeniyle değişti. Ama Locky Ransomware'i yenmek için ne yapabilirsin? metin oluşturma, site içeriği yerine bozuk bir sembol karışımını göstermesine neden oldu. Kullanıcı daha sonra güncelleştirmek için istenir “Chrome dil paketi” sorunu çözmek için.

Enfeksiyon süreci oldukça basittir. Potansiyel bir mağdur, hedef ülke ve dil ve Kullanıcı Aracısı (Windows'ta Chrome'un çalıştığı onaylandı) dahil olmak üzere bir dizi kritere uyuyorsa, JavaScript sayfaya eklenir. Sonra, iki potansiyel diyalog kutusundan biri belirip “'HoeflerText' yazı tipi bulunamadı,” tek bir seçenekle birlikte: Güncelleştirme.

Diyalog kutuları dikkatlice kurulur, ama birazdan üzerinde dururum..

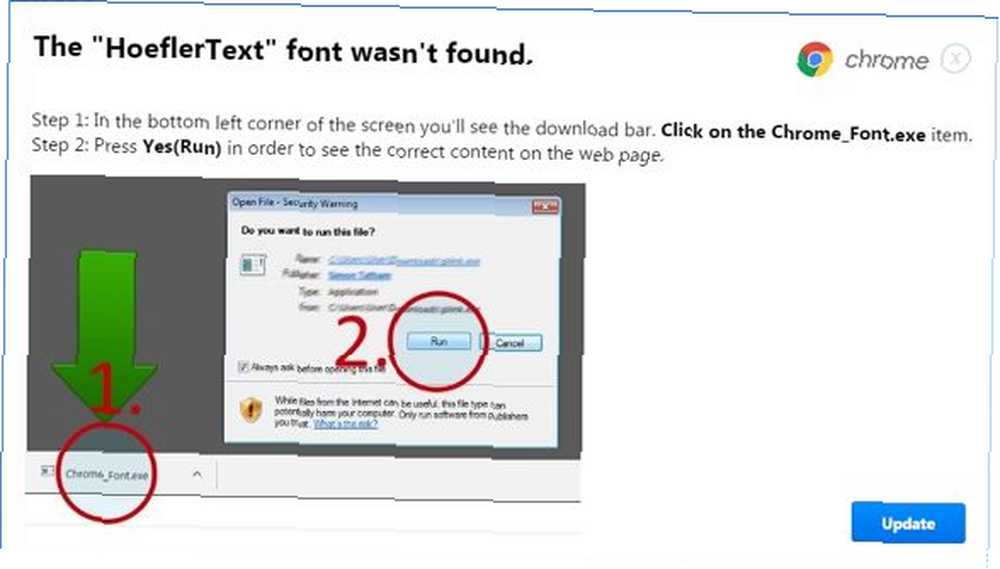

Güncellemeyi seçmek, virüslü dosyayı otomatik olarak indirir. Elbette, kullanıcı dosyayı yürütmezse, bilgisayar virüssüz kalır. Ancak, komut dosyası, kullanıcının iletişim kutusuyla etkileşime girmesini sağlayan sahte bir sorun oluşturur. Çok sayıda kullanıcıyı kurmak için garanti edilen klasik bir sosyal mühendislik şirketidir..

Dosya Gizleme Nedir??

Bu istismar, Aralık 2016’dan bu yana radarda, güvenlik araştırmacısı @Kafeine’nin ele geçirilen bir web sitesinden haberdar edilmesinden kaynaklanmaktadır. Söz konusu web sitesi, virüslü yükü kullanıcılara ulaştırıyordu. “Yeni nesil siber güvenlik şirketi” ProofPoint, hack ve potansiyel istismarın ayrıntılı bir araştırmasını ve analizini paylaştı.

EITest'e ve yeni eklenen "Chrome Fontu" Sosyal Mühendisliğe bir bakış schemehttps: //t.co/bWIEoDjyYA pic.twitter.com/Tcmd5whMtK

- Kafeine (@kafeine) 17 Ocak 2017

Analizleri, birden fazla ülkeyi hedefleyen kapsamlı ve dinamik bir tehdit ekosistemini ayrıntılarıyla anlatıyor. Yük, Fleercivet olarak bilinen bir tür reklam sahtekarlığı kötü amaçlı yazılımı sunar. Reklam sahtekarlığı kötü amaçlı yazılım kullanıcıları web sitelerine yönlendirmek için kullanılır, ardından orada görüntülenen reklamlara otomatik olarak tıklayın. Kurulduktan sonra, virüslü sistem arka planda kendi isteğiyle internette dolaşmaya başlar.

Neden bu farklı?

Sosyal mühendislik hackleri sıkça artmaktadır Kendinizi Bu 8 Sosyal Mühendislik Saldırısından Nasıl Koruyabilirsiniz? Bu 8 Sosyal Mühendislik Saldırılarını Kendinden Nasıl Koruyabilirsiniz? Bir hacker hangi sosyal mühendislik tekniklerini kullanır ve kendinizi onlardan nasıl korursunuz? En yaygın saldırı yöntemlerinden bazılarına göz atalım. . Bu kesmek, ayrıntılı lures'lerle birlikte, Chrome kullanıcılarının belirli hedeflemelerinde dikkate değer.

İlk diyalog kutusu, kullanıcıyı bilgilendirdi “'HoeflerText' yazı tipi bulunamadı.” Lure'e orijinallik eklemek için, bir kutu sözde mevcut Chrome font paketinin ayrıntılarını ekler. Elbette, sürümünüz eski görünecek ve kullanıcıyı Güncelle düğmesine basmaya teşvik edecek.

İkinci diyalog kutusu cazibesi neredeyse aynı metni içeriyor, ancak bir görüntü de dahil olmak üzere farklı biçimlendirme kullanıyor “yardım” kullanıcı kötü niyetli dosyaya doğru.

Tehdit oyuncuları, kârlı kalmak için gereken sistem sayısına bulaşmanın daha zor olduğunu düşünüyorlar. Bu nedenle, güvenlik zincirindeki en zayıf halka yöneliyorlar: insanlar.

Diğer Hack'ler Mevcuttur

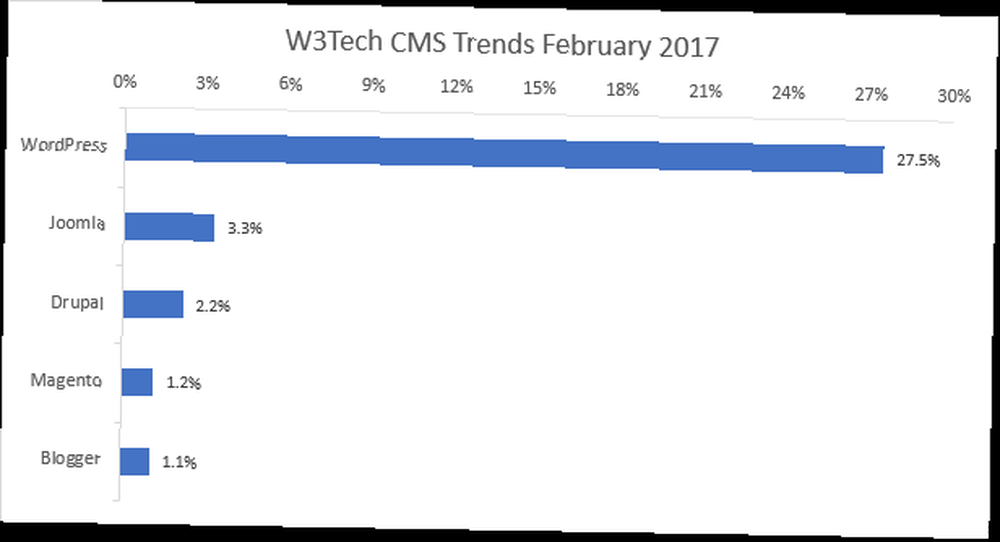

Milyarlarca web sitesi var. Şubat 2017’de, WordPress web’in yüzde 27,5’ini Joomla, Drupal, Magento ve Blogger, yüzde 8,9 daha güç almak için bir araya geliyor. Bu içerik yönetim sistemleri tarafından desteklenen çok sayıda site, onları büyük bir hedef haline getiriyor. (Web’deki toplam site sayısını bir milyar dolara çıkarırsak, 364 milyonu yukarıdaki CMS’lerden biri tarafından desteklenmektedir. Bu çok büyük bir basitleştirmedir.)

Resim Kredisi: W3Tech

Resim Kredisi: W3Tech

Benzer şekilde, vasıfsız ve amatör webmasterlar tarafından işletilen sitelerin sayısı, yetenekli bilgisayar korsanları için kolay hedefler sunmaktadır. Bu, çok sayıda profesyonel sitenin eşit derecede savunmasız olduğunu söyledi Hangi Web Siteleri Kötü Amaçlı Yazılımlardan Etkilenmeye Neden Olabilir? Hangi Web Siteleri Size Kötü Amaçlı Yazılımlardan Etkilenebilir? Bilgisayarınızın kötü amaçlı yazılımdan etkilenebileceği en muhtemel yerlerin porno siteler, Karanlık web siteleri veya diğer hoş olmayan web siteleri olduğunu düşünebilirsiniz. Ama yanılıyorsun. .

Blogum Neden Hacklendi??

Blogunuz bir noktada hacklendi mi? Bunun birkaç yaygın nedeni vardır:.

- Güvenlik - Bilgisayarınız tehlikeye girdi ve bir saldırganın giriş bilgilerini kaybettiniz. Bu herhangi bir sayıda saldırı vektöründen gelebilirdi.

- Üçüncü Parti Başvurusu - Üçüncü taraf ekleri, uzantıları ve widget'lar kolayca bir güvenlik açığı olabilir. Bunların sayısında polis güvenliğini zorlaştırıyor, ancak istismarlar genellikle hızlı bir şekilde yamalanıyor. Blogunuzu Güncelle: WordPress Güvenlik Açıklarını Bilmeniz Gerekenler Neden Blogunuzu Güncelle: WordPress Güvenlik Açıklarını Dikkat Edilmesi Gereken Çok Şey Var Wordpress hakkında söyle. Herkesin kendi bloguna veya web sitesine başlamasına izin veren uluslararası olarak popüler bir açık kaynaklı yazılımdır. Olacak kadar güçlü ... .

- Sunucu Güvenliği Verildi - Kaynaklardan tasarruf etmek için milyonlarca web sitesinde barındırılıyor “paylaşılan” Sunucular. Çok düşük maliyetli web barındırma sağladı, ancak aynı zamanda bilgisayar korsanlarının birden fazla siteyi tehlikeye atması için bir şans yarattı..

- Kimlik Avı - Kimlik Avı e-postaları hala en popüler Yeni Kimlik Avı Yapma Tekniklerinden biri: Farkında Olma: Vishing ve Açma Yeni Kimlik Avı Yapma Tekniklerine Dikkat: Vishing ve Açma Neye dikkat etmelisin? Geldiğinde bir pırıl pırıl veya teşebbüs girişimini nasıl bileceksiniz? Ve hedef olma ihtimalin var mı? devam eden etkinliklerinden dolayı kötü amaçlı yazılım teslimi yöntemleri. Çok popüler bir blog, hedeflenmiş mızrak phishing e-postaları alabilir. Tehlikeli E-posta Eki Nasıl Belirlenir Tehlikeli E-posta Eki Nasıl Belirlenir E-postalar tehlikeli olabilir. En son güvenlik düzeltme eklerine sahipseniz bir e-postanın içeriğini okumak güvenli olmalıdır, ancak e-posta ekleri zararlı olabilir. Ortak uyarı işaretlerini arayın. site sahibine veya katkıda bulunanlara uyarlanmış.

- Güncellediniz mi? - Eski bir CMS veya eski bir eklenti, eklenti veya widget bir saldırgan için mükemmel bir giriş noktasıdır. Yeni Kötü Amaçlı Yazılımın Önemli Noktaları WordPress Blogunuzu Güncelleme ve Güvencenin Önemi Yeni Kötü Amaçlı Yazılımın Önemli Noktaları WordPress Blogunuzu Güncelleme ve Güvencenin Önemi yeni keşfedilen SoakSoak.ru geliyor, WordPress blog sahiplerinin hareket etmesi çok önemli. Hızlı. .

- Web Sitesi Güvenliği - Küçük bloglar büyük olasılıkla güçlü parola oluşturmaya dayanacak 7 Muhtemelen Size Hack Verilecek Şifre Hatalar 7 Muhtemelen Size Hacked Olacak Şifre Hatalar 2015'in en kötü şifreler serbest bırakıldı ve oldukça endişe duyuyorlar. Ancak, zayıf şifrelerinizi güçlendirmenin sadece birkaç basit ayarla kesinlikle kritik olduğunu gösteriyorlar. ve sadece dikkatli olmak. Büyük siteler, potansiyel siber güvenlik saldırılarını azaltmak için ek güvenlik protokollerine sahip olmalıdır..

mı “ELTEST” Benim yoluma geliyor?

Açıkçası kim bilir? Chrome yazı tipi değiştirme kesmesi doğrudan “ELTEST” enfeksiyon zinciri Enfeksiyon zinciri genellikle fidye yazılımı ve yararlanma kitleri ile bağlantılıdır. Fidye Yazılımı Tarihi: Nerede Başlıyor ve Nerede Gidiyor? Fidye Yazılımı Tarihi: Nerede Başlıyor ve Nerede Gidiyor? Rusya ve Doğu Avrupa’dan giderek daha güçlü bir tehdit haline gelmeden önce. Fakat gelecek fidye için ne tutuyor? ve 2014'ten beri aktif olmuştur. Zincir için yalnızca hassas bölgeleri bulmak ve kullanıcılarını ortaya çıkarmak için net bir yol yoktur..

#EITest kampanyasını göstermek https://t.co/ApFiGdRqQA pic.twitter.com/RQflK4Rqu8

- Christopher Lowson (@LowsonWebmin) 30 Ocak 2017

Bunu göz önünde bulundurarak, sitenizin güvenliğini göz önünde bulundurmak her zaman değerdir Kendinizi Yıllık Güvenlik ve Gizlilik Kontrolü ile Koruyun Kendinizi Yıllık Güvenlik ve Gizlilik Kontrolü ile Koruyun çözüm. Daha az kafein almayı unutun - çevrimiçi güvenliği ve gizliliği korumak için adımlar atmaktan söz ediyoruz. . Son bölümde ele aldığımız hususlarla ilgilenmek, sizi güvende tutmak için bir yol bulacaktır. Görüldüğü gibi, insanlar güvenlik zincirini en zayıf bağlayan insanlardır. Bunun nedeni, CMS veya antivirüs yazılımımızı güncellemeyi unuttuğumuzdan ya da bir sosyal mühendislik saldırısı tarafından engellendiğimizden dolayıdır. En Sinsi Hacking Tekniklerinden 10'unu Nasıl Bulunur ve Kaçınmalısınız? tekniklerinin ve saldırılarının birçoğu deneyimli kullanıcılar tarafından bile fark edilmez. İşte kaçınılması gereken en sinsi hackleme tekniklerinden 10 tanesi. , siber güvenliğimizin sorumluluğunu ciddiye almalıyız..

Bir blog veya web sitesi hack gördün mü? Web sitene ne oldu? Yeterli güvenceniz var mıydı yoksa başka bir yerde tehlikeye mi vardınız? Aşağıdaki deneyiminizi bize bildirin!