Harry James

0

946

102

2 Kasım'da zaten çoğunuzun bildiği gibi, MakeUseOf.com etki alanı bizden çalındı. Etki alanını geri almamız 36 saatimizi aldı. Daha önce belirttiğimiz gibi, bilgisayar korsanı bir şekilde Gmail hesabıma ve oradan GoDaddy hesabımıza erişmeyi başardı, alan adının kilidini açıp başka bir kayıt şirketine taşıdı.

2 Kasım'da zaten çoğunuzun bildiği gibi, MakeUseOf.com etki alanı bizden çalındı. Etki alanını geri almamız 36 saatimizi aldı. Daha önce belirttiğimiz gibi, bilgisayar korsanı bir şekilde Gmail hesabıma ve oradan GoDaddy hesabımıza erişmeyi başardı, alan adının kilidini açıp başka bir kayıt şirketine taşıdı.

Tüm hikayeyi geçici blogumuzdaki makeuseof-temporary.blogspot.com/ adresinde görebilirsiniz.

Olay ya da kraker (etki alanlarını çalan kişi) ve kendimden tam olarak emin olmadığım sürece nasıl çıkarılabileceğini yayınlamayı planlamıyordum. Bunun Gmail güvenlik açığı olduğuna dair iyi bir his vardı ancak MakeUseOf'a bir şey göndermeden önce onaylamak istedim. Gmail’i seviyoruz ve onlara kötü bir tanıtım yapmak hiç yapmak istemediğimiz bir şey değil.

Peki neden şimdi bunun hakkında yaz?

Son iki gündür Gmail’in ciddi bir güvenlik açığı olduğuna ve herkesin bunun farkında olması gerektiğine inanmamı sağlayan birkaç şey oldu. Özellikle Steve Rubel gibi bireylerin size Nasıl Yapacağınızı Web’de Nasıl Gmail Yapacağınızı Anlattığı Zamanlar. Şimdi, beni yanlış anlamayın, Gmail bir harika e-posta programı. Muhtemelen en iyisi. Sorun, güvenlik söz konusu olduğunda güvenilir bir sorun olmayabilir. Olduğu söyleniyor, mutlaka Yahoo veya Live Mail ile daha iyi olacağı anlamına gelmez.

1. Olay: MakeUseOf.com - 2 Kasım

Etki alanımız çalındığında, hacker'ın Gmail'de bir miktar delik kullandığından şüphelendik, ancak bundan emin değildik. Neden Gmail’le ilgisi olduğundan şüphelendim? Bir şey için güvenlik konusunda ihtiyatlıyım ve nadiren emin olamadığım bir şeyi çalıştırıyorum. Ayrıca sistemimi güncel tutuyorum ve 2 kötü amaçlı yazılım monitörü, bir virüsten koruma yazılımı ve 2 güvenlik duvarı dahil tüm temel özelliklere sahibim. Ayrıca hesaplarımın her biri için güçlü ve benzersiz şifreler kullanmaya meyilliyim.

Bilgisayar korsanı Gmail hesabıma erişti ve sonunda GoDaddy hesabımıza erişmesine yardımcı olan bazı filtreler hazırladı. Bilmediğim şey, bunu nasıl başardı. Gmail’de bir güvenlik açığı mıydı? Yoksa bilgisayarımda bir keylogger mıydı? Bundan emin değildim. Olaydan sonra sistemimi bir dizi kötü amaçlı yazılım temizleme işlemi ile taradım ve hiçbir şey bulamadım. Ayrıca her koşu sürecinden de geçtim. Hepsi temiz olmak için semed.

Bu yüzden, sorunun Gmail’de olduğuna inanmaya meyilliyim.

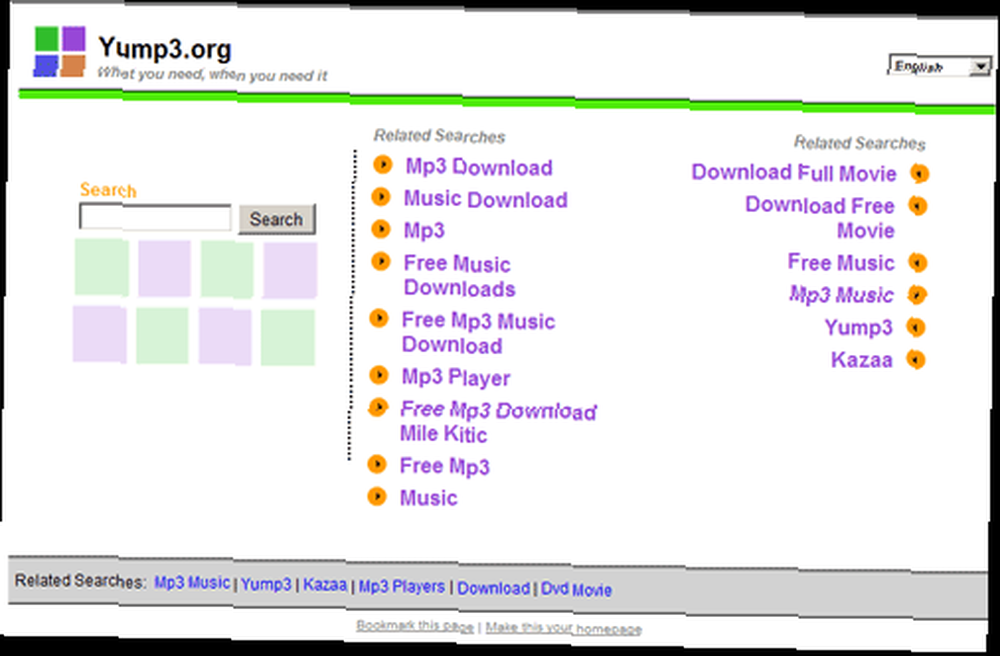

Olay 2: YuMP3.org - 19 Kasım

18 Kasım’da yump3.org sitesini işleten Edin Osmanbegoviç adında birinden bir e-posta aldım. (Muhtemelen e-postamı MakeUseOf'la olay olarak Google aracılığıyla buldu, birçoğu e-posta kimliğimi içeren birçok popüler blogda yer aldı.) E-postasında Edin, etki alanının çalındığını ve başka bir kayıt şirketine geçtiğini söyledi. Yoump3'ü hızlı bir şekilde karıştırdım ve daha önce kurulmuş bir web sitesinin şu anda bir link grubu sayfasına (tam da bizim durumumuzda olduğu gibi) hizmet verdiğini gördüm..

Google (son dizinde):

YouMP3.org haznesi (şimdiki):

İşte Edin'den aldığım ilk e-postanın bir kopyası:

Merhaba,

Etki alanımla aynı sorunu yaşıyorum.

Alan adı Enom'dan GoDaDDy'ye aktarıldı..

Bu sorunla ilgili hemen destek bileti gönderdim.Yeni etki alanı sahibinin whois'i:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

E-posta:İdari İletişim Bilgileri:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

E-posta:Teknik İletişim Bilgileri:

İsim: Amir Emami

Adres 1: P.O. Kutu 1664

Şehir: League City

Devlet: Teksas

Posta kodu: 77574

Ülke: ABD

Telefon: +1.7138937713

E-posta:E-posta: [email protected]

Dün o e-posta adresinden gelen adam benimle Gtalk aracılığıyla iletişime geçmişti..

Etki alanı için 2000 $ istediğini söyledi.

Tavsiyeye ihtiyacım var lütfen, Enom ile temasa geçtim..teşekkür ederim.

Ve tahmin et ne oldu, bu ayın başlarında MakeUseOf.com'u çalanla aynı kişi. Aynı e-posta adresinden de bizimle iletişime geçtik: [email protected]. Edin ayrıca bugün bana e-posta attı ve adamın Gmail hesabı aracılığıyla alan hesabına da erişebildiğini doğruladı. Yani yine Gmail.

Son e-postasında (bugün aldı) Edin olayların kısa bir özetini içeriyordu

Her şeyi nasıl yaptığının tarihçesi var..10 Kasım günü ev sahibiydim.

13 Kasım'da Mark Morphew.

18 Kasım'da Amir Emami.Her iki kişide de [email protected] adresini kullandı..

Dün her şeyi Moniker’e de gönderdim.

Araştırırlar.

Olay 3: Cucirca.com - 20 Kasım

Bu son e-posta, bu yazının ana nedeniydi. Bu, cucirca.com'un sahibi olan Florin Cucirka'dan geldi. Site 7681 alexa rütbesine sahiptir ve Florin’e göre günlük 100.000’den fazla ziyaret almaktadır..

Florin'den ilk e-posta:

Selam Aibek

Aynı durumdayım makeuseof.com çıktı.

Ben Cucirca Florin ve etki alanım www.cucirca.com oldu

godaddy hesabımdan iznim olmadan devredildi.Görünen o ki, hırsız garip olan gmail şifremi biliyordu.

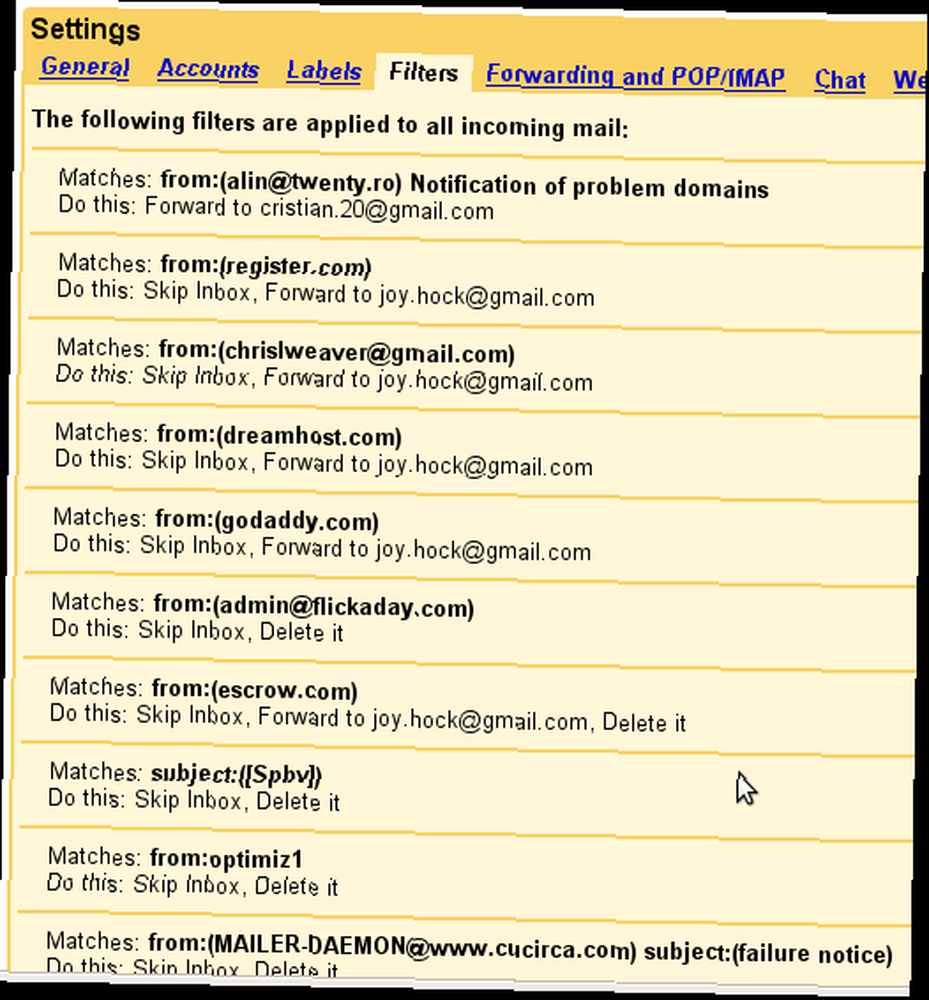

Hesabım için bazı filtreler oluşturmayı başardı.2 ekran görüntüsü ekledim.

Bana yardımcı olabilir misiniz? Bana nasıl alabileceğim hakkında biraz bilgi ver.

Bu kötü rüyanın dışında mı? Sadece bugün bu konuda buldum ve ben

bu gece uyuyabileceğimi sanmıyorum.Şimdiden teşekkürler.

Florin Cucirca.

Florin'e e-posta gönderdim ve kendisine etki alanı hakkında GoDaddy ile iletişim kurup kurmadığı ve etki alanı krakerinde (terim alan adı için kullanılan terim) ne kadar bilgi edindiğiyle ilgili bir şeyler sordum..

Florin'den ikinci e-posta:

Bilgisayar korsanının e-posta hesabıma (gmail) erişimi vardı. Etki alanı godaddy'de barındırılıyordu.

Firefox'ta gmail notifier uzantısı kullandım. belki de büyük böcek vardır.

Alan adını register.com'a transfer ettiHacker ile konuşmadım. Yasal olarak geri almak istiyorum ve başka bir çözüm yoksa, belki ona öderim

www.cucirca.com, 7681 Alexa derecesi ve günlük 100.000 ziyaretten fazla.

Size gmail hesabımın 2 ekran görüntüsünü ekleyeceğim.

[email protected] ve ikinci ekranda [email protected]

[email protected] google araması yaparsanız şunu bulacaksınız:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Bence birileri onları durdurmalı.

[email protected] adresine e-posta gönderdim ve cevap bekliyorum..

Ne düşünüyorsun? Etki alanımı geri alabilir miyim?

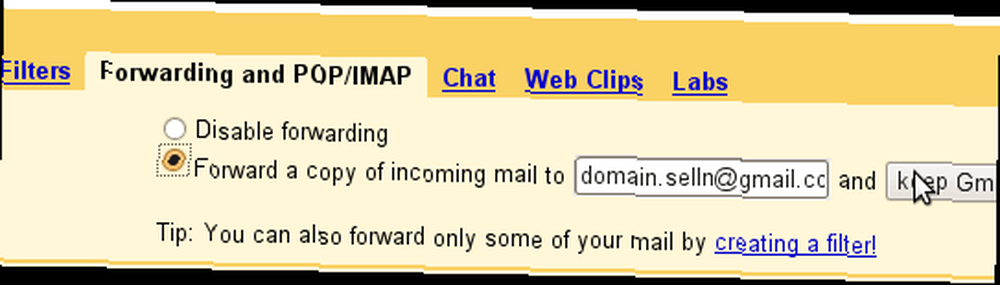

Yine Gmail’e benziyor! İşte bana gönderdiklerinin kısmi ekran görüntüleri:

Florin'in durumunda, hacker birkaç ay önce alanın sahipliğini değiştirdi. Cucirca.com GoDaddy'den Register.com'a transfer edildi. Bilgisayar korsanı e-postalarını engellediğinden ve ad sunucusu değiştirmediğinden, Florin'in bir şeylerin yanlış olduğu hakkında hiçbir fikri olmadığını varsaydım. Ona nasıl geldiğimi sorduğumda beni takip etmesini öğrenmesi çok uzun sürdü:

Alan adını 2008-09-05 tarihinde adlarına devretti ve ad sunucularını değiştirmeden bıraktı. Bu yüzden doomain'imin dünye kadar bir arkadaşımın etki alanımda bir whois yaptığını hatırlıyorum. .

Etki alanı 7 yıldan beri kayıtlı olduğu için kimin kayıtlarını kontrol etmek için hiçbir nedenim yoktu (2013-11-08'e kadar)

Bu kişiden hiç e-posta almadım.

Ve yine aynı adam gibi görünüyor! Neden öyle düşünüyorum? Florin'in e-postalarından birine dahil ettiği bağlantıyı kontrol ederseniz (aşağıya ekledim), benzer olayların bazılarında (bunun gibi daha fazla alan çaldığını bilen) e-posta adresini göreceksiniz. [email protected] 'Aydın Bolourizadeh' adıyla birlikte anıldı. Aynı e-posta, Florin'in Gmail hesabındaki ileri kuralda da göründü (ilk ekran görüntüsüne bakın).

MakeUseOf.com bizden alındığında, kraker benden 2000 $ istedi. Ve ona nerede ve nasıl ödeme yapmak istediğini sorduğumda, Western Union ile şu adrese para göndermemi söyledi:

Aydın Bolourizade

Türkiye

Ankara

Çukurca kirkkonaklar mah 3120006954

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/ ekran görüntüsü

Her 3 olayda da aynı adamdı ve muhtemelen yukarıdaki bağlantıda yxl.com, visitchina.net ve visitjapan.net gibi alanlar da dahil olmak üzere 788 diğerinde aynı adamdı..

Google’da bu adresi aradığımda, aşağıdaki alan adlarına sahip olduğunu da keşfettim (muhtemelen onları da çaldı):

-

- Elli.com -

http://whois.domaintools.com/elli.com

-

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Adamın gerçekten Türkiye'den olduğunu ve aşağıdaki alanda bir yerde kalması muhtemel olduğunu varsayıyorum..

-

- Çukurca kirkkonaklar mah 3120006954

- Ankara Türkiye

Ayrıca [email protected] adresini e-postası olarak kullandığını da biliyoruz. Eğer domainsgames.org'un arkasında kimin olduğunu biliyorsak, bir adım daha yaklaşabiliriz. Aslında, birkaç gün önce e-postayla gönderdi ve e-postasının tüm örneklerini web sitesinden çıkarmamı istedi ve uymazsak DDOS bize gelirdi..

İşte tam kelimeleri:

Merhaba,

Senden e-posta adresimi ([email protected]) web sitenden çıkarmanı istiyorum !

Gelecekte herhangi bir sorun yaşamazsanız bunu yapın, Aksi takdirde öncelikle web sitenizde büyük DDOS almaya başlayacağım ve çözeceğim…

Ben çok seriuos yani e-posta ve domainsgame.org adımı kaldırın

Öyleyse, eğer domainsgame.org'un arkasındaki kimliğe ulaşabilirsek, adamımızı alabiliriz ve muhtemelen uğradığı birçok alanı bulabiliriz. Üzerinde. Şimdi Gmail hakkında konuşalım.

Gmail Güvenlik Açığı

Geçen yıl David Airey ile olanları hatırlayan var mı? Onun alanı da çalındı. Hikaye tüm web'de oldu.

- UYARI: Google’ın GMail güvenlik hatası işletmemi sabote etti

- Toplu çaba, David Airey.com’u geri yüklüyor

Hem biz hem de David etki alanını geri almayı başardık. Ama herkesin bizim kadar şanslı olup olmadığından emin değilim. Maalesef, kayıt defterleri, hikaye biraz dikkat çekmezse bu konuda sizinle gerçekten işbirliği yapmayacaklar. Bu yüzden, hiç şüphesiz yüzlerce insan var, alan adı vermek ya da adama ödeme yapmaktan başka şansı kalmamış..

Neyse, Gmail’e geri dön.

İlk makalesinde David Airey, birkaç ay önce burada (yanılmıyorsam) belirtilen bir Gmail güvenlik açığından bahsediyordu. Sonuç olarak:

Mağdur GMail'e giriş yaparken bir sayfayı ziyaret eder. Yürütüldüğünde, sayfa GMail arayüzlerinden birine çok partili / form verisi POST yapar ve kurbanın filtre listesine bir filtre enjekte eder. Yukarıdaki örnekte, saldırgan ekleri olan e-postaları arayan ve tercih ettikleri bir e-postaya ileten bir filtre yazar. Bu filtre, kuralla eşleşen tüm e-postaları otomatik olarak aktarır. Gelecekteki e-postaların da iletileceğini unutmayın. Saldırı, mağdurun filtre listesi içinde filtreyi içerdiği sürece, enjeksiyonun nedeni olan ilk güvenlik açığı Google tarafından tespit edilse bile mevcut kalacaktır..

orijinal sayfa: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Şimdi, ilginç olan kısım, yukarıdaki GNU Citizen bağlantısındaki güncellemenin, güvenlik açığının 28 Eylül 2007'den önce düzeltildiğini bildirmesidir. Ancak David'in durumunda, olay 2-3 ay sonra Aralık ayında gerçekleşti..

Öyleyse, sömürü gerçekten düzeldi mi? Yoksa David'in davasında yeni bir istismar mı oldu? Ve en önemlisi, Gmail ŞİMDİ'de benzer bir güvenlik açığı var?

Şimdi ne yapmalısınız?

(1) İlk önerim, e-posta ayarlarınızı kontrol etmek ve e-postanızın ödün vermediğinden emin olmak olacaktır. Ayar seçeneklerini ve filtreleri kontrol edin. Ayrıca kullanmıyorsanız IMAP'ı devre dışı bıraktığınızdan emin olun. Bu aynı zamanda Google Apps hesapları için de geçerlidir..

(2) Hassas web hesaplarınızdaki irtibat e-postasını (paypal, alan kayıt şirketi vb.) Birincil Gmail hesabınızdan başka bir şeyle değiştirin. Web sitesine sahipseniz, ev sahibi ve kayıt şirketiniz için iletişim e-postasını başka bir e-posta ile değiştirin. Tercihen, web’de gezinirken giriş yapmadığınız bir şeye.

(3) Etki alanınızı özel kayıt haline getirdiğinizden emin olun, böylece iletişim bilgileriniz WhoIS aramalarında görünmez. GoDaddy kullanıyorsanız Korumalı Kayıt ile gitmenizi tavsiye ederim.

(4) Geldikleri kişiyi tanımıyorsanız, e-postanızdaki bağlantıları açmayın. Bağlantıyı açmaya karar verirseniz, önce oturumu kapattığınızdan emin olun..

GÜNCELLEŞTİRME:

MakeUseOf'un makalesine cevaben olası güvenlik kusurlarını tartışan bazı iyi makaleler keşfettim:

- Gmail Güvenlik Kusurunun Kavram İspatı

- YCombinator Hakkında Bu Yorumlar

- (26 Kasım) Gmail Güvenlik ve Son Kimlik Avı Etkinliği [Google'dan Resmi Yanıt]

Adamı Yakalamamıza Yardım Edin!

Yukarıdaki posta adresinden başka, onun kullandığını da biliyoruz. [email protected] e-postası olarak. Eğer şimdi domainsgames.org'a kimin sahip olduğunu bulursak, bir adım daha yaklaşabiliriz. veya en azından çaldıkları alanları kendi sahiplerine iade etmek..

Şimdi sorun şu ki, alan adı domainsgames.org Moniker tarafından korunuyor ve bunun için tüm iletişim bilgilerini saklıyorlar.

Alan Adı: D154519952-LROR

Alan Adı: DOMAINSGAME.ORG

Oluşturma Tarihi: 22-Oct-2008 07:35:56 UTC

Son Güncelleme Tarihi: 08-Kasım-2008 12:11:53 UTC

Sona Erme Tarihi: 22-Oct-2009 07:35:56 UTC

Sponsor Kayıt Şirketi: Moniker Online Services Inc. (R145-LROR)

Durum: İSTEMCİ SİLME YASASI

Durum: İSTEMCİ TRANSFER YASAKLI

Durum: İSTEMCİ GÜNCELLEME YASAK

Durum: TRANSFER YASAĞI

Tescil No: MONIKER1571241

.

.

.

.

Ad Sunucusu: NS3.DOMAINSERVICE.COM

Ad Sunucusu: NS2.DOMAINSERVICE.COM

Ad Sunucusu: NS1.DOMAINSERVICE.COM

Ad Sunucusu: NS4.DOMAINSERVICE.COM

Onları zaten e-postayla gönderdim (Edin'i de yaptım) ve onlardan bir şey duyduğumda sizi günceller.

Ayrıca şu anda bu kişiye hizmet sunan aşağıdaki şirketleri de istiyorum..

1- Gmail Ekibine:

Birkaç e-postadaki başlık dosyalarına göz atarken, bilgisayar korsanının Google Apps kullandığı açıktı. Lütfen içine bakın. Etki alanı domainsgame.org. Ve ayrıca FIX lütfen! Gmail.

2- GoDaddy.COM & ENOM & Register.COM'a

Öncelikle, lütfen Edin ve Florin'in alanlarını geri almalarına yardımcı olun. Yapılacak akıllı bir şey, bildirilen tüm benzer durumlar için hesap giriş IP adreslerini kontrol etmektir. Örneğin, hem Edin'in davasında hem de bizim (Florin hakkında emin değilim) hacker 64.72.122.156 IP adresini kullanıyordu. (Bu arada, Alpha Red Inc. firmasında ödün vermeyen bir sunucu olduğu ortaya çıktı.) Veya daha da kolay, sadece alan adını kilitleyin ve mevcut hesap sahibinden kimliğini kanıtlamasını isteyin. Bilgisayar korsanı her yerde farklı kimlik kullandığından, bunu yapması imkansız olurdu. Bu kişinin artık hizmetlerinizi kullanmamasını sağlamak sizin yararınızadır..

3- Moniker.COM’a:

Hesabını kapatın! (bu domainsgame.org için olanıdır). Sağlayabileceğiniz herhangi bir ek bilgi veya yardım takdir edilecektir..

4- Domainsponsor.COM’a

Gerçekten emin değilim ama bence DomainSponsor bu adamın çaldığı alanları paraya çeviren şirket. MakeUseOf.com ile oldu ve şimdi YouMP3.org ile uğraşıyor.

5- PayPal.COM'a: (DESTEĞİNİZ KORKUNÇ)

Bunu bile okumayacaklarına eminim ki ben de söyleyeyim. [email protected] adresine bir e-posta gönderdim ve etki alanımızı çalan ve daha önce şantaj yapan kişinin [email protected] hesabı kullandığı konusunda uyarmıştım (başka hesaplar da kullanıyor). Onlara araştırmalarını istedim. Bunun yerine, söylediklerimle ilgisi olmayan bir e-posta alıyorum. Temelde orijinal görünmek ve sahtekarlığa gönderilen kişilere gönderilen bir e-posta şablonu. Hadi! Her işlem için% 3 komisyon ücreti ödüyoruz, siz insanlar daha iyi müşteri desteği sağlayamıyor musunuz??

Tüm sahip olduğum bu!

Florin ve Edin’e olanlar için bir kez daha çok üzgünüm. Umarım yakında etki alanlarını geri alırlar. Artık her şey ilgili kayıt sahiplerinin elinde. Ama en önemlisi, o kişiyi yakalamak için büyük birlikler (müşteriler değil) tarafından bir şeyler yapıldığını görmek istiyorum. Dışarıdaki her blogcunun bunu takdir edeceğini ve muhtemelen blogunda onun hakkında yazacağını bile biliyorum..

DEĞİŞİM zamanı ;-)

Saygılarımla

Aibek

image credit: En iyi 'Mr Cracker' için makineye teşekkürler image